Bluetooth

| |

| Entwickelt von | Bluetooth Special Interest Group |

|---|---|

| Eingeführt | 7. Mai 1998; vor 24 Jahren |

| Industrie | Personal Area Networks |

| Kompatible Hardware |

|

| Physikalische Reichweite | In der Regel weniger als 10 m, bis zu 100 m (330 ft). Bluetooth 5.0: 40-400 m (100-1.000 ft) |

| Website | www.bluetooth.com |

Bluetooth ist ein drahtloser Technologiestandard für kurze Entfernungen, der für den Datenaustausch zwischen festen und mobilen Geräten über UHF-Funkwellen in den ISM-Bändern von 2,402 GHz bis 2,48 GHz und den Aufbau von PANs (Personal Area Networks) verwendet wird. Es wird hauptsächlich als Alternative zu Kabelverbindungen verwendet, um Dateien zwischen nahegelegenen tragbaren Geräten auszutauschen und Mobiltelefone und Musikgeräte mit drahtlosen Kopfhörern zu verbinden. Im am weitesten verbreiteten Modus ist die Sendeleistung auf 2,5 Milliwatt begrenzt, was eine sehr kurze Reichweite von bis zu 10 Metern ergibt. ⓘ

Bluetooth wird von der Bluetooth Special Interest Group (SIG) verwaltet, die mehr als 35.000 Mitgliedsunternehmen aus den Bereichen Telekommunikation, Computer, Netzwerke und Unterhaltungselektronik umfasst. Die IEEE hat Bluetooth als IEEE 802.15.1 standardisiert, pflegt den Standard aber nicht mehr. Die Bluetooth SIG überwacht die Entwicklung der Spezifikation, verwaltet das Qualifizierungsprogramm und schützt die Marken. Ein Hersteller muss die Standards der Bluetooth SIG erfüllen, um sein Gerät als Bluetooth-Gerät zu vermarkten. Die Technologie ist durch ein Netzwerk von Patenten geschützt, die an einzelne qualifizierte Geräte lizenziert werden. Seit 2009 werden jährlich etwa 920 Millionen integrierte Bluetooth-Chips ausgeliefert. Im Jahr 2017 wurden jährlich 3,6 Milliarden Bluetooth-Geräte ausgeliefert, und es wird erwartet, dass die Auslieferungen weiterhin um etwa 12 % pro Jahr steigen werden. ⓘ

Bluetooth [ˈbluːtuːθ] ist ein in den 1990er Jahren durch die Bluetooth Special Interest Group (SIG) entwickelter Industriestandard für die Datenübertragung zwischen Geräten über kurze Distanz per Funktechnik (WPAN). Dabei sind verbindungslose sowie verbindungsbehaftete Übertragungen von Punkt zu Punkt und Ad-hoc- oder Piconetze möglich. Der Name „Bluetooth“ leitet sich vom dänischen König Harald Blauzahn (dänisch Harald Blåtand, englisch Harold Bluetooth) ab, der Teile von Norwegen und Dänemark unter seiner Herrschaft vereinte. Das Logo zeigt ein Monogramm der altnordischen Runen ᚼ (H wie Hagalaz) und ᛒ (B wie Berkano). ⓘ

Die Funkverfahren für Bluetooth wurden ursprünglich in wesentlichen Teilen durch den niederländischen Professor Jaap Haartsen und den Schweden Sven Mattisson für Ericsson entwickelt. Andere Teile wurden vor allem von Nokia und Intel ergänzt. Bluetooth bildet eine Schnittstelle, über die sowohl mobile Kleingeräte wie Mobiltelefone und PDAs als auch Computer und Peripheriegeräte miteinander kommunizieren können. Hauptzweck von Bluetooth ist das Ersetzen von Kabelverbindungen zwischen Geräten. ⓘ

Etymologie

Der Name "Bluetooth" wurde 1997 von Jim Kardach von Intel, einem der Gründer der Bluetooth SIG, vorgeschlagen. Der Name wurde durch ein Gespräch mit Sven Mattisson inspiriert, der die skandinavische Geschichte anhand von Erzählungen aus Frans G. Bengtssons The Long Ships, einem historischen Roman über Wikinger und den dänischen König Harald Bluetooth aus dem 10. Als Jim ein Bild des Runensteins von Harald Bluetooth in dem Buch A History of the Vikings von Gwyn Jones entdeckte, schlug er Bluetooth als Codenamen für das drahtlose Kurzstreckenprogramm vor, das heute Bluetooth heißt. ⓘ

Laut der offiziellen Website von Bluetooth,

Bluetooth war nur als Platzhalter gedacht, bis sich das Marketing etwas wirklich Cooles einfallen lassen konnte.

Später, als es an der Zeit war, einen ernsthaften Namen zu wählen, sollte Bluetooth entweder durch RadioWire oder PAN (Personal Area Networking) ersetzt werden. PAN war der Spitzenreiter, aber eine gründliche Suche ergab, dass es bereits Zehntausende von Treffern im Internet gab.

Eine vollständige Markenrecherche für RadioWire konnte nicht mehr rechtzeitig zur Markteinführung abgeschlossen werden, so dass Bluetooth die einzige Wahl war. Der Name setzte sich schnell durch, und bevor er geändert werden konnte, verbreitete er sich in der gesamten Branche und wurde zum Synonym für die drahtlose Kurzstreckentechnologie. ⓘ

Bluetooth ist die anglisierte Version des skandinavischen Blåtand/Blåtann (oder altnordisch blátǫnn). Es war der Beiname von König Harald Bluetooth, der die ungleichen dänischen Kardach wählte den Namen, um anzudeuten, dass Bluetooth in ähnlicher Weise Kommunikationsprotokolle vereinigt. ⓘ

Logo

Das Bluetooth-Logo ![]() ist eine Bindungsrune, die die Runen des Jüngeren Futhark

ist eine Bindungsrune, die die Runen des Jüngeren Futhark ![]() (ᚼ, Hagall) und

(ᚼ, Hagall) und ![]() (ᛒ, Bjarkan), den Initialen von Harald. ⓘ

(ᛒ, Bjarkan), den Initialen von Harald. ⓘ

Geschichte

Die Entwicklung der "Short-Link"-Funktechnologie, später Bluetooth genannt, wurde 1989 von Nils Rydbeck, CTO bei Ericsson Mobile in Lund, Schweden, initiiert. Ziel war die Entwicklung drahtloser Headsets, wie aus zwei Erfindungen von Johan Ullman hervorgeht: SE 8902098-6, ausgestellt am 12.06.1989 und SE 9202239, ausgestellt am 24.07.1992. Nils Rydbeck beauftragte Tord Wingren mit der Spezifikation und die Niederländer Jaap Haartsen und Sven Mattisson mit der Entwicklung. Beide waren für Ericsson in Lund tätig. Die Hauptentwurfs- und Entwicklungsarbeiten begannen 1994, und bis 1997 hatte das Team eine brauchbare Lösung. Ab 1997 übernahm Örjan Johansson die Projektleitung und trieb die Technologie und Standardisierung voran. ⓘ

1997 trat Adalio Sanchez, der damalige Leiter der IBM ThinkPad-Produktforschung, an Nils Rydbeck heran, um gemeinsam an der Integration eines Mobiltelefons in ein ThinkPad-Notebook zu arbeiten. Die beiden beauftragten Ingenieure von Ericsson und IBM, die Idee zu untersuchen. Sie kamen zu dem Schluss, dass der Stromverbrauch der damaligen Mobilfunktechnologie zu hoch war, um eine sinnvolle Integration in ein Notebook zu ermöglichen und dennoch eine ausreichende Akkulaufzeit zu erreichen. Stattdessen einigten sich die beiden Unternehmen darauf, die Short-Link-Technologie von Ericsson sowohl in ein ThinkPad-Notebook als auch in ein Ericsson-Handy zu integrieren, um das Ziel zu erreichen. Da weder die IBM ThinkPad-Notebooks noch die Ericsson-Telefone zu diesem Zeitpunkt Marktführer auf ihren jeweiligen Märkten waren, vereinbarten Adalio Sanchez und Nils Rydbeck, die Short-Link-Technologie zu einem offenen Industriestandard zu machen, um jedem Marktteilnehmer einen maximalen Marktzugang zu ermöglichen. Ericsson steuerte die Short-Link-Funktechnologie bei, und IBM steuerte Patente für die logische Schicht bei. Adalio Sanchez von IBM warb Stephen Nachtsheim von Intel für die Mitarbeit an, und Intel warb dann auch Toshiba und Nokia an. Im Mai 1998 wurde die Bluetooth SIG mit IBM und Ericsson als Gründungsunterzeichnern und insgesamt fünf Mitgliedern ins Leben gerufen: Ericsson, Intel, Nokia, Toshiba und IBM. ⓘ

Das erste Bluetooth-Gerät für Endverbraucher wurde 1999 auf den Markt gebracht. Es handelte sich um ein mobiles Headset mit Freisprechfunktion, das auf der COMDEX mit dem "Best of Show Technology Award" ausgezeichnet wurde. Das erste Bluetooth-Mobiltelefon war das Ericsson T36, aber erst das überarbeitete Modell T39 kam 2001 in die Verkaufsregale. Parallel dazu stellte IBM im Oktober 2001 das IBM ThinkPad A30 vor, das erste Notebook mit integriertem Bluetooth. ⓘ

Die frühe Einbindung von Bluetooth in Produkte der Unterhaltungselektronik wurde bei Vosi Technologies in Costa Mesa, Kalifornien, USA, fortgesetzt, das zunächst von den Gründungsmitgliedern Bejan Amini und Tom Davidson geleitet wurde. Vosi Technologies war vom Immobilienentwickler Ivano Stegmenga gegründet worden und hatte das US-Patent 608507 für die Kommunikation zwischen einem Mobiltelefon und dem Audiosystem eines Fahrzeugs erhalten. Zu dieser Zeit hatte Sony/Ericsson nur einen geringen Marktanteil auf dem Mobiltelefonmarkt, der in den USA von Nokia und Motorola beherrscht wurde. Aufgrund laufender Verhandlungen über eine geplante Lizenzvereinbarung mit Motorola, die in den späten 1990er Jahren begann, konnte Vosi die Absicht, die Integration und die anfängliche Entwicklung anderer aktivierter Geräte, die die ersten mit dem Internet verbundenen "Smart Home"-Geräte werden sollten, nicht öffentlich bekannt geben. ⓘ

Vosi benötigte ein Mittel, mit dem das System ohne eine Kabelverbindung vom Fahrzeug zu den anderen Geräten im Netzwerk kommunizieren konnte. Die Wahl fiel auf Bluetooth, da Wi-Fi auf dem öffentlichen Markt noch nicht verfügbar war oder unterstützt wurde. Vosi hatte mit der Entwicklung des integrierten Fahrzeugsystems Vosi Cello und einiger anderer internetfähiger Geräte begonnen, von denen eines ein Tischgerät namens Vosi Symphony sein sollte, das mit Bluetooth vernetzt werden sollte. In den Verhandlungen mit Motorola stellte Vosi seine Absicht vor, Bluetooth in seine Geräte zu integrieren, und gab sie bekannt. Anfang der 2000er Jahre kam es zu einem Rechtsstreit zwischen Vosi und Motorola, in dessen Folge die Veröffentlichung der Geräte auf unbestimmte Zeit ausgesetzt wurde. Später implementierte Motorola die Technologie in seine Geräte, was aufgrund des großen Marktanteils zu dieser Zeit zu einer erheblichen Verbreitung von Bluetooth auf dem öffentlichen Markt führte. ⓘ

Im Jahr 2012 wurde Jaap Haartsen vom Europäischen Patentamt für den Europäischen Erfinderpreis nominiert. ⓘ

Bluetooth 4.1

Im Dezember 2013 wurde Version 4.1 (rein softwareorientiertes Update) der Bluetooth-Spezifikation veröffentlicht. Seit dieser Version wird seitens Kleinstgeräten kein Vermittler mehr benötigt, da alle Geräte sowohl im Host- als auch im Clientmodus arbeiten können. ⓘ

Daraufhin wurden umgehend erste Geräte mit dem neuen Standard angekündigt, z. B. das Samsung Galaxy Note 4 und das Nexus 6. ⓘ

Bluetooth 5

Am 16. Juni 2016 wurde Bluetooth 5 offiziell angekündigt. Demnach sollte die Reichweite vervierfacht (100 m) und die Datenrate verdoppelt (2 Mbit/s brutto ohne EDR) werden; zusätzlich sollten neue Dienste wie Standortübermittlung eingeführt werden. Die endgültige Verabschiedung fand am 6. Dezember 2016 statt. Das Samsung Galaxy S8 war das erste Smartphone, in welches Bluetooth 5 implementiert worden war. Seit Anfang 2020 ist der überwiegende Teil der angebotenen Smartphones mit Bluetooth 5 ausgerüstet. ⓘ

Wie angekündigt können Datenraten von bis zu 2 Mbit/s, unter Verwendung von EDR sogar bis zu 3 Mbit/s, erreicht werden. Reichweiten von sogar bis zu 200 Metern werden jedoch nur mit Geräten der 5.x-Versionen erzielt. ⓘ

Neben der Einführung der Übermittlung standortbezogener Informationen (u. A. zwecks Navigation) wurde außerdem das sogenannte Periodic Advertising eingeführt; mittels diesem sind Clients in der Lage, den Host zu informieren, wann das nächste Datenpaket gesendet wird, sodass in der inaktiven Zeit die Verbindung abgeschaltet und somit Energie gespart werden kann. ⓘ

Bluetooth 5.1

Anpassungen aus den Jahren 2019 und 2020 dienten der Optimierung der Version 5.0; dennoch brachten beide nennenswerte neue Funktionen auf den Markt. Bei Version 5.1 betrifft dies das sogenannte Direction Finding, welches es Mobilgeräten ermöglicht, die Richtung von Objekten sehr präzise zu erkennen. Weitere Schritte für eine Verbesserung der Standortdienste werden in der Spezifikation angekündigt. ⓘ

Umsetzung

Bluetooth arbeitet auf Frequenzen zwischen 2,402 und 2,480 GHz bzw. 2,400 und 2,4835 GHz, einschließlich Schutzbändern von 2 MHz Breite am unteren Ende und 3,5 MHz Breite am oberen Ende. Dies liegt im weltweit nicht lizenzierten (aber nicht unregulierten) industriellen, wissenschaftlichen und medizinischen (ISM) 2,4-GHz-Kurzstreckenfunkfrequenzband. Bluetooth verwendet eine Funktechnologie namens Frequenzsprungverfahren (Frequency Hopping Spread Spectrum). Bluetooth teilt die übertragenen Daten in Pakete auf und überträgt jedes Paket auf einem von 79 festgelegten Bluetooth-Kanälen. Jeder Kanal hat eine Bandbreite von 1 MHz. Bei aktiviertem adaptivem Frequenzsprungverfahren (AFH) werden normalerweise 1600 Sprünge pro Sekunde durchgeführt. Bluetooth Low Energy verwendet einen Abstand von 2 MHz, wodurch 40 Kanäle möglich sind. ⓘ

Ursprünglich war die GFSK-Modulation (Gaussian Frequency Shift Keying) das einzige verfügbare Modulationsverfahren. Seit der Einführung von Bluetooth 2.0+EDR können zwischen kompatiblen Geräten auch π/4-DQPSK (differential quadrature phase-shift keying) und 8-DPSK-Modulation verwendet werden. Bei Geräten, die mit GFSK arbeiten, spricht man vom BR-Modus (Basic Rate), bei dem eine unmittelbare Bitrate von 1 Mbit/s möglich ist. Der Begriff Enhanced Data Rate (EDR) wird für π/4-DPSK (EDR2) und 8-DPSK (EDR3) verwendet, die jeweils 2 bzw. 3 Mbit/s ermöglichen. Die Kombination dieser beiden Verfahren (BR und EDR) in der Bluetooth-Funktechnologie wird als BR/EDR-Funk bezeichnet. ⓘ

Im Jahr 2019 veröffentlichte Apple eine Erweiterung namens HDR, die Datenraten von 4 (HDR4) und 8 (HDR8) Mbit/s unter Verwendung von π/4-DQPSK-Modulation auf 4-MHz-Kanälen mit Vorwärtsfehlerkorrektur (FEC) unterstützt. [1]. ⓘ

Bluetooth ist ein paketbasiertes Protokoll mit einer Haupt-/Nachfolgerarchitektur. Ein Hauptgerät kann mit bis zu sieben Folgegeräten in einem Piconet kommunizieren. Alle Geräte innerhalb eines bestimmten Piconetzes verwenden den vom Master bereitgestellten Takt als Grundlage für den Paketaustausch. Der Master-Takt tickt mit einer Periode von 312,5 μs, zwei Taktticks bilden dann einen Slot von 625 µs, und zwei Slots bilden ein Slot-Paar von 1250 µs. Im einfachen Fall von Single-Slot-Paketen sendet der Main in geraden Slots und empfängt in ungeraden Slots. Der Verfolger empfängt umgekehrt in geraden Schlitzen und sendet in ungeraden Schlitzen. Die Pakete können 1, 3 oder 5 Slots lang sein, aber in allen Fällen beginnt die Übertragung des Hauptgeräts in geraden Slots und die des Verfolgers in ungeraden Slots. ⓘ

Ausgenommen davon ist das in der Spezifikation 4.0 eingeführte Bluetooth Low Energy, das das gleiche Spektrum nutzt, aber etwas anders funktioniert. ⓘ

Kommunikation und Verbindung

Ein Haupt-BR/EDR-Bluetooth-Gerät kann mit maximal sieben Geräten in einem Piconet (einem Ad-hoc-Computernetzwerk, das Bluetooth-Technologie verwendet) kommunizieren, wobei nicht alle Geräte dieses Maximum erreichen. Die Geräte können nach Absprache die Rollen tauschen, und der Verfolger kann zum Hauptgerät werden (z. B. beginnt ein Headset, das eine Verbindung zu einem Telefon initiiert, notwendigerweise als Hauptgerät - als Initiator der Verbindung -, kann aber anschließend als Verfolger arbeiten). ⓘ

Die Bluetooth-Kernspezifikation sieht die Verbindung von zwei oder mehr Piconets zu einem Scatternet vor, in dem bestimmte Geräte gleichzeitig die Haupt-/Leader-Rolle in einem Piconet und die Follower-Rolle in einem anderen spielen. ⓘ

Zu jedem Zeitpunkt können Daten zwischen dem Hauptgerät und einem anderen Gerät übertragen werden (außer im wenig genutzten Broadcast-Modus). Der Main wählt aus, welches Follower-Gerät adressiert werden soll; in der Regel wechselt er schnell von einem Gerät zum anderen in einem Round-Robin-Verfahren. Da es der Main ist, der auswählt, welches Follower-Gerät er ansprechen will, während ein Follower (theoretisch) in jedem Empfangsschlitz zuhören muss, ist es eine geringere Belastung, ein Main zu sein als ein Follower. Ein Master mit sieben Followern zu sein, ist möglich; ein Follower mit mehr als einem Main zu sein, ist möglich. Die Spezifikation ist vage, was das erforderliche Verhalten in Scatternets angeht. ⓘ

Verwendet

Bluetooth ist ein Standard-Kommunikationsprotokoll, das in erster Linie auf einen geringen Stromverbrauch und eine kurze Reichweite ausgelegt ist und auf kostengünstigen Transceiver-Mikrochips in jedem Gerät basiert. Da die Geräte ein Funkkommunikationssystem (Broadcast) verwenden, müssen sie sich nicht in Sichtweite zueinander befinden; es muss jedoch eine quasi optische Funkstrecke möglich sein. ⓘ

Bluetooth-Klassen und Stromverbrauch

| Klasse | Max. zulässige Leistung | ||

|---|---|---|---|

| (mW) | (dBm) | ||

| 1 | 10 — 100 | +10 — +20 | |

| 1.5* | 2.5 — 10 | +4 — +10 | |

| 2 | 1 — 2.5 | 0 — +4 | |

| 3 | 0.01 — 1 | -20 — 0 | |

| * Klasse 1.5 enthalten in Klasse 1 für BR/EDR | |||

| Quelle: BT 5.3 Vol 6 Part A Sect 3 und V2 PA S3, Bluetooth Technology Website | |||

In der Vergangenheit wurde die Bluetooth-Reichweite durch die Funkklasse definiert, wobei eine niedrigere Klasse (und höhere Ausgangsleistung) eine größere Reichweite hat. Die tatsächliche Reichweite einer bestimmten Verbindung hängt von den Eigenschaften der Geräte an beiden Enden der Verbindung sowie von der Luft und den dazwischen liegenden Hindernissen ab. Die primären Hardware-Attribute, die sich auf die Reichweite auswirken, sind die Datenrate, das Protokoll (Bluetooth Classic oder Bluetooth Low Energy), die Sendeleistung, die Empfängerempfindlichkeit und der Gewinn beider Antennen. ⓘ

Die effektive Reichweite variiert je nach Ausbreitungsbedingungen, Materialabdeckung, Produktionsmuster, Antennenkonfigurationen und Batteriezustand. Die meisten Bluetooth-Anwendungen finden in Innenräumen statt, wo die Reichweite aufgrund der Dämpfung durch Wände und der Signalschwächung durch Signalreflexionen weit unter der angegebenen Sichtreichweite der Bluetooth-Produkte liegt. ⓘ

Bei den meisten Bluetooth-Anwendungen handelt es sich um batteriebetriebene Geräte der Klasse 2, bei denen es für die Reichweite kaum einen Unterschied macht, ob das andere Ende der Verbindung ein Gerät der Klasse 1 oder der Klasse 2 ist, da das Gerät mit der geringeren Leistung in der Regel die Reichweitengrenze festlegt. In einigen Fällen kann die effektive Reichweite der Datenverbindung vergrößert werden, wenn ein Klasse-2-Gerät mit einem Klasse-1-Transceiver verbunden wird, der sowohl eine höhere Empfindlichkeit als auch eine höhere Sendeleistung hat als ein typisches Klasse-2-Gerät. Meistens haben die Klasse-1-Geräte jedoch eine ähnliche Empfindlichkeit wie Klasse-2-Geräte. Die Verbindung von zwei Klasse-1-Geräten mit hoher Empfindlichkeit und hoher Sendeleistung kann Reichweiten ermöglichen, die weit über die typischen 100 m hinausgehen, je nach dem für die Anwendung erforderlichen Durchsatz. Einige dieser Geräte ermöglichen Freifeldreichweiten von bis zu 1 km und mehr zwischen zwei ähnlichen Geräten, ohne dass die gesetzlichen Emissionsgrenzwerte überschritten werden. ⓘ

Bluetooth-Profil

Um die drahtlose Bluetooth-Technologie nutzen zu können, muss ein Gerät in der Lage sein, bestimmte Bluetooth-Profile zu interpretieren. Dabei handelt es sich um Definitionen möglicher Anwendungen und allgemeiner Verhaltensweisen, die Bluetooth-fähige Geräte für die Kommunikation mit anderen Bluetooth-Geräten verwenden. Diese Profile enthalten Einstellungen, um die Kommunikation von Anfang an zu parametrieren und zu steuern. Die Einhaltung von Profilen spart die Zeit für die erneute Übertragung der Parameter, bevor die bidirektionale Verbindung wirksam wird. Es gibt eine breite Palette von Bluetooth-Profilen, die viele verschiedene Arten von Anwendungen oder Anwendungsfällen für Geräte beschreiben. ⓘ

Liste der Anwendungen

- Drahtlose Steuerung und Kommunikation zwischen einem Mobiltelefon und einem Freisprech-Headset. Dies war eine der ersten Anwendungen, die populär wurden.

- Drahtlose Steuerung und Kommunikation zwischen einem Mobiltelefon und einer Bluetooth-kompatiblen Autostereoanlage (und manchmal zwischen der SIM-Karte und dem Autotelefon).

- Drahtlose Kommunikation zwischen einem Smartphone und einem intelligenten Schloss zum Entriegeln von Türen.

- Drahtlose Steuerung von und Kommunikation mit iOS- und Android-Geräten, Tablets und tragbaren drahtlosen Lautsprechern.

- Drahtloses Bluetooth-Headset und Gegensprechanlage. Idiomatisch wird ein Headset manchmal auch als "Bluetooth" bezeichnet.

- Drahtloses Streaming von Audiodaten an Kopfhörer mit oder ohne Kommunikationsfunktion.

- Drahtloses Streaming von Daten, die von Bluetooth-fähigen Fitnessgeräten gesammelt wurden, an ein Telefon oder einen PC.

- Drahtlose Vernetzung zwischen PCs auf engem Raum und bei geringer Bandbreite.

- Drahtlose Kommunikation mit PC-Eingabe- und Ausgabegeräten, vor allem mit Maus, Tastatur und Drucker.

- Übertragung von Dateien, Kontaktinformationen, Kalenderterminen und Erinnerungen zwischen Geräten mit OBEX und Freigabe von Verzeichnissen über FTP.

- Ersatz der früheren kabelgebundenen seriellen RS-232-Kommunikation in Testgeräten, GPS-Empfängern, medizinischen Geräten, Strichcode-Scannern und Verkehrssteuerungsgeräten.

- Für Steuerungen, bei denen häufig Infrarot verwendet wurde.

- Für Anwendungen mit geringer Bandbreite, bei denen eine höhere USB-Bandbreite nicht erforderlich ist und eine kabellose Verbindung gewünscht wird.

- Senden von kleinen Werbebotschaften von Bluetooth-fähigen Werbetafeln an andere Bluetooth-Geräte, die erkannt werden können.

- Drahtlose Brücke zwischen zwei Industrial Ethernet (z.B. PROFINET) Netzwerken.

- Spielkonsolen verwenden Bluetooth als drahtloses Kommunikationsprotokoll für Peripheriegeräte seit der siebten Generation, einschließlich Nintendos Wii und Sonys PlayStation 3, die Bluetooth für ihre jeweiligen Controller verwenden.

- Wählbarer Internetzugang auf Personalcomputern oder PDAs unter Verwendung eines datenfähigen Mobiltelefons als drahtloses Modem.

- Kurzstreckenübertragung von Gesundheitssensordaten von medizinischen Geräten an Mobiltelefone, Set-Top-Boxen oder spezielle Geräte für die Telemedizin.

- Ermöglichung, dass ein DECT-Telefon im Namen eines in der Nähe befindlichen Mobiltelefons klingelt und Anrufe entgegennimmt.

- Echtzeit-Ortungssysteme (RTLS) werden zur Verfolgung und Identifizierung des Standorts von Objekten in Echtzeit verwendet, wobei "Knoten" oder "Tags" an den verfolgten Objekten angebracht oder in diese eingebettet sind und "Lesegeräte" die drahtlosen Signale dieser Tags empfangen und verarbeiten, um deren Standort zu bestimmen.

- Persönliche Sicherheitsanwendung auf Mobiltelefonen zur Verhinderung von Diebstahl oder Verlust von Gegenständen. Der geschützte Gegenstand ist mit einer Bluetooth-Markierung (z. B. einem Tag) versehen, die in ständiger Kommunikation mit dem Telefon steht. Wenn die Verbindung unterbrochen wird (der Marker befindet sich außerhalb der Reichweite des Telefons), wird ein Alarm ausgelöst. Dies kann auch als Mann-über-Bord-Alarm verwendet werden.

- Die Abteilung Straßenverkehr der kanadischen Stadt Calgary (Alberta) nutzt die von den Bluetooth-Geräten der Reisenden gesammelten Daten, um Reisezeiten und Staus für Autofahrer vorherzusagen.

- Drahtlose Übertragung von Audiodaten (eine zuverlässigere Alternative zu FM-Sendern)

- Live-Videostreaming an das visuelle kortikale Implantat von Nabeel Fattah an der Universität Newcastle 2017.

- Anschluss von Bewegungssteuerungen an einen PC bei Verwendung von VR-Headsets ⓘ

Bluetooth vs. Wi-Fi (IEEE 802.11)

Bluetooth und Wi-Fi (Wi-Fi ist der Markenname für Produkte, die IEEE 802.11-Standards verwenden) haben einige ähnliche Anwendungen: Einrichten von Netzwerken, Drucken oder Übertragen von Dateien. Wi-Fi ist als Ersatz für Hochgeschwindigkeitsverkabelung für den allgemeinen Zugang zu lokalen Netzwerken in Arbeitsbereichen oder zu Hause gedacht. Diese Kategorie von Anwendungen wird manchmal als drahtlose lokale Netzwerke (WLAN) bezeichnet. Bluetooth wurde für tragbare Geräte und deren Anwendungen entwickelt. Diese Anwendungskategorie wird als Wireless Personal Area Network (WPAN) bezeichnet. Bluetooth ist ein Ersatz für die Verkabelung in verschiedenen persönlich getragenen Anwendungen in jeder Umgebung und funktioniert auch für ortsfeste Anwendungen wie intelligente Energiefunktionen im Haus (Thermostate usw.). ⓘ

Wi-Fi und Bluetooth ergänzen sich bis zu einem gewissen Grad in ihren Anwendungen und ihrer Nutzung. Wi-Fi ist in der Regel auf Zugangspunkte ausgerichtet, mit einer asymmetrischen Client-Server-Verbindung, bei der der gesamte Datenverkehr über den Zugangspunkt geleitet wird, während Bluetooth in der Regel symmetrisch ist, zwischen zwei Bluetooth-Geräten. Bluetooth eignet sich gut für einfache Anwendungen, bei denen zwei Geräte mit einer minimalen Konfiguration wie einem Tastendruck verbunden werden müssen, wie bei Kopfhörern und Lautsprechern. ⓘ

Geräte

Bluetooth findet sich in zahlreichen Produkten wie Telefonen, Lautsprechern, Tablets, Mediaplayern, Robotersystemen, Laptops und Spielkonsolen sowie in einigen hochauflösenden Headsets, Modems, Hörgeräten und sogar Uhren. Angesichts der Vielzahl von Geräten, die Bluetooth verwenden, und der Tatsache, dass Apple, Google und andere Unternehmen die Kopfhörerbuchsen abgeschafft haben und die FCC keine Vorschriften erlassen hat, ist die Technologie anfällig für Störungen. Nichtsdestotrotz ist Bluetooth nützlich, wenn es um die Übertragung von Informationen zwischen zwei oder mehr Geräten geht, die sich in der Nähe voneinander befinden und eine geringe Bandbreite haben. Bluetooth wird üblicherweise zur Übertragung von Tondaten mit Telefonen (z. B. mit einem Bluetooth-Headset) oder von Byte-Daten mit Handheld-Computern (Übertragung von Dateien) verwendet. ⓘ

Bluetooth-Protokolle vereinfachen die Erkennung und Einrichtung von Diensten zwischen Geräten. Bluetooth-Geräte können alle von ihnen angebotenen Dienste ankündigen. Dies erleichtert die Nutzung von Diensten, da ein größerer Teil der Konfiguration von Sicherheit, Netzwerkadresse und Berechtigungen automatisiert werden kann als bei vielen anderen Netzwerktypen. ⓘ

Anforderungen an den Computer

Ein PC, der nicht über integriertes Bluetooth verfügt, kann einen Bluetooth-Adapter verwenden, mit dem der PC mit Bluetooth-Geräten kommunizieren kann. Während einige Desktop-Computer und die meisten neueren Laptops über ein eingebautes Bluetooth-Funkgerät verfügen, benötigen andere einen externen Adapter, in der Regel in Form eines kleinen USB-"Dongles". ⓘ

Im Gegensatz zu seinem Vorgänger IrDA, bei dem für jedes Gerät ein separater Adapter erforderlich war, ermöglicht Bluetooth die Kommunikation mehrerer Geräte mit einem Computer über einen einzigen Adapter. ⓘ

Implementierung in das Betriebssystem

Auf Microsoft-Plattformen funktionieren die Versionen Windows XP Service Pack 2 und SP3 nativ mit Bluetooth v1.1, v2.0 und v2.0+EDR. Bei früheren Versionen mussten die Benutzer die eigenen Treiber für ihre Bluetooth-Adapter installieren, die von Microsoft nicht direkt unterstützt wurden. Microsofts eigene Bluetooth-Dongles (die mit den Bluetooth-Computergeräten mitgeliefert werden) haben keine externen Treiber und benötigen daher mindestens Windows XP Service Pack 2. Windows Vista RTM/SP1 mit dem Feature Pack for Wireless oder Windows Vista SP2 funktionieren mit Bluetooth v2.1+EDR. Windows 7 funktioniert mit Bluetooth v2.1+EDR und Extended Inquiry Response (EIR). Die Bluetooth-Stacks von Windows XP und Windows Vista/Windows 7 unterstützen die folgenden Bluetooth-Profile von Haus aus: PAN, SPP, DUN, HID, HCRP. Der Windows XP-Stack kann durch einen Drittanbieter-Stack ersetzt werden, der mehr Profile oder neuere Bluetooth-Versionen unterstützt. Der Bluetooth-Stack von Windows Vista/Windows 7 unterstützt vom Hersteller bereitgestellte zusätzliche Profile, ohne dass der Microsoft-Stack ersetzt werden muss. Windows 8 und höher unterstützen Bluetooth Low Energy (BLE). Es wird allgemein empfohlen, den neuesten Herstellertreiber und den dazugehörigen Stack zu installieren, um das Bluetooth-Gerät in vollem Umfang nutzen zu können. ⓘ

Apple-Produkte arbeiten seit Mac OS X 10.2, das 2002 veröffentlicht wurde, mit Bluetooth. ⓘ

Für Linux gibt es zwei beliebte Bluetooth-Stacks, BlueZ und Fluoride. Der BlueZ-Stack ist in den meisten Linux-Kernels enthalten und wurde ursprünglich von Qualcomm entwickelt. Fluoride, früher als Bluedroid bekannt, ist in Android OS enthalten und wurde ursprünglich von Broadcom entwickelt. Außerdem gibt es den Affix-Stack, der von Nokia entwickelt wurde. Er war einst sehr beliebt, wurde aber seit 2005 nicht mehr aktualisiert. ⓘ

FreeBSD enthält Bluetooth seit der Version 5.0, implementiert durch netgraph. ⓘ

NetBSD enthält Bluetooth seit der Version 4.0. Der Bluetooth-Stack wurde auch auf OpenBSD portiert, aber OpenBSD hat ihn später als nicht gepflegt entfernt. ⓘ

DragonFly BSD hat die Bluetooth-Implementierung von NetBSD seit 1.11 (2008). Eine Netgraph-basierte Implementierung von FreeBSD war ebenfalls im Baum verfügbar, wurde aber möglicherweise bis zum 15.11.2014 deaktiviert und erfordert möglicherweise mehr Arbeit. ⓘ

Die bekanntesten Protokollstapel bzw. deren Hersteller sind:

- Affix

- BlueFRITZ! von AVM (Entwicklung eingestellt)

- BlueSoleil von IVT

- BlueZ (Standard unter Linux)

- In The Hand

- lwBT

- Microsoft

- Stollmann

- Toshiba

- Widcomm von Broadcom ⓘ

Bluetooth-Stack ist auch eine Bezeichnung für Softwarepakete, die für die Entwicklung von Java-Anwendungen mit Bluetooth-Funktionalität benötigt werden. Soll beispielsweise eine J2ME-Anwendung mit einem J2SE-Server kommunizieren können, wird neben einem Bluetooth-Treiber (s. o.) ein Bluetooth-Stack als Schnittstelle zwischen dem Treiber (z. B. Widcomm) und Java benötigt. Bluetooth-Stacks für Java sind beispielsweise:

- Avetana

- BlueCove ⓘ

Spezifikationen und Funktionen

Es werden zwei unterschiedliche physische Datenkanäle zur Verfügung gestellt. Die synchrone Datenübertragung ist zur Übertragung von Sprachdaten mit einer Datenrate von 64 kbit/s gedacht. Dieses Verfahren heißt leitungsvermittelte oder synchrone Verbindung (Synchronous Connection-Oriented – SCO). Die andere Übertragungsform ist die Paketvermittlung oder asynchrone Verbindung (Asynchronous Connectionless – ACL), die ein speicherndes Verhalten des Übertragungsgerätes voraussetzt – wie bei der Internet-Technik. Alles außer Sprache wird über ACL übertragen, neben allen Arten von Daten insbesondere auch Musik. Das Bluetooth-Protokoll unterstützt einen asymmetrischen Datenkanal mit Datenraten in der Version 1.2 von maximal 732,2 kbit/s in eine Richtung und 57,6 kbit/s in die Gegenrichtung, oder eine symmetrische Datenverbindung mit 433,9 kbit/s in beide Richtungen. In der EDR-Version sind höhere Datenraten erzielbar. ⓘ

Bis zur Version 1.2 gibt es für die SCO-Übertragung nur HV1-, HV2- und HV3-Pakete mit guter Fehlerkorrektur (HV1) bis zu keiner (HV3). Diese Pakete enthalten Audiodaten für 1,25 ms, 2·1,25 ms oder 3·1,25 ms und werden dementsprechend alle 1,25 ms, 2·1,25 ms und 3·1,25 ms gesendet. HV1 kann benutzt werden, wenn keine anderen Daten gesendet werden müssen. Allerdings hat diese Betriebsart den höchsten Stromverbrauch, weswegen fast alle Geräte HV3-Pakete nutzen. Dies hat den Vorteil, dass man nur ein Drittel der Bandbreite für Audio benötigt und den Rest der Bandbreite für ACL-Verbindungen zum selben oder zu anderen Geräten zur Verfügung stellen kann. ⓘ

Mit der Version 1.2 wurde ein erweiterter synchroner Übertragungsmodus (enhanced SCO, eSCO) eingeführt. Dazu wurden neue Pakettypen und eine flexiblere Einteilung der Übertragungsperiode eingeführt. Ebenso ermöglicht dies, andere Audio-Formate zu übertragen wie z. B. der SBC-Codec, der auch in der HFP-Version 2.0 eingeführt werden soll. ⓘ

Werden gerade keine synchronen Datenpakete versandt, kann Bluetooth die asynchrone Übertragung anbieten. Hierüber werden alle Dienste, sowohl das Versenden von Nutzdatenpaketen als auch die Übermittlung von Steuerinformationen, zwischen zwei Bluetooth-Stationen abgewickelt. ⓘ

Bluetooth-Datenpakete bestehen aus einem 72-Bit-Zugriffscode, einem 54-Bit-Header sowie einem variablen Nutzdatenfeld von 0 Bit bis 2745 Bit (Pakettyp DH5) Länge. Für Bluetooth 2.0 °+ EDR sind bis zu 8168 Bit Nutzdaten pro Paket (3-DH5) möglich. ⓘ

Die Spezifikationen wurden von der Bluetooth Special Interest Group (SIG) formell festgelegt und am 20. Mai 1998 offiziell bekannt gegeben. Heute gehören ihr weltweit über 30.000 Unternehmen an. Gegründet wurde sie von Ericsson, IBM, Intel, Nokia und Toshiba, denen sich später viele weitere Unternehmen anschlossen. ⓘ

Alle Versionen des Bluetooth-Standards unterstützen die Abwärtskompatibilität. Das bedeutet, dass der neueste Standard alle älteren Versionen abdeckt. ⓘ

Die Bluetooth Core Specification Working Group (CSWG) erstellt hauptsächlich 4 Arten von Spezifikationen:

- Die Bluetooth Core Specification, die in der Regel im Abstand von ein paar Jahren veröffentlicht wird

- Core Specification Addendum (CSA), der Veröffentlichungsrhythmus kann so eng wie ein paar Mal pro Jahr sein

- Core Specification Supplements (CSS), die sehr schnell veröffentlicht werden können

- Errata (verfügbar mit einem Benutzerkonto: Errata login) ⓘ

Bluetooth 1.0 und 1.0B

- Die Produkte waren nicht interoperabel

- Anonymität war nicht möglich, was bestimmte Dienste daran hinderte, Bluetooth-Umgebungen zu nutzen ⓘ

Bluetooth 1.1

- Ratifiziert als IEEE-Standard 802.15.1-2002

- Viele Fehler, die in den v1.0B-Spezifikationen gefunden wurden, wurden behoben.

- Möglichkeit nicht verschlüsselter Kanäle wurde hinzugefügt.

- Anzeige der empfangenen Signalstärke (RSSI). ⓘ

Bluetooth 1.2

Die wichtigsten Verbesserungen umfassen:

- Schnellere Verbindung und Erkennung

- Adaptives Frequenzsprungverfahren (AFH), das die Widerstandsfähigkeit gegen Funkstörungen verbessert, indem es die Verwendung von überfüllten Frequenzen in der Sprungfolge vermeidet.

- Höhere Übertragungsgeschwindigkeiten in der Praxis als in v1.1, bis zu 721 kbit/s.

- Erweiterte synchrone Verbindungen (Extended Synchronous Connections, eSCO), die die Sprachqualität von Audioverbindungen verbessern, indem sie die erneute Übertragung beschädigter Pakete ermöglichen, und die optional die Audiolatenz erhöhen können, um eine bessere gleichzeitige Datenübertragung zu ermöglichen.

- Host Controller Interface (HCI) Betrieb mit Drei-Draht-UART.

- Ratifiziert als IEEE-Norm 802.15.1-2005

- Einführung von Flow Control und Retransmission Modes für L2CAP. ⓘ

Bluetooth 2.0 + EDR

Diese Version der Bluetooth-Kernspezifikation wurde vor 2005 veröffentlicht. Der Hauptunterschied besteht in der Einführung von Enhanced Data Rate (EDR) für eine schnellere Datenübertragung. Die Bitrate von EDR beträgt 3 Mbit/s, obwohl die maximale Datenübertragungsrate (unter Berücksichtigung der Zeit zwischen den Paketen und der Bestätigungen) 2,1 Mbit/s beträgt. EDR verwendet eine Kombination aus GFSK und Phasenumtastungsmodulation (PSK) mit zwei Varianten, π/4-DQPSK und 8-DPSK. EDR kann durch ein reduziertes Tastverhältnis einen geringeren Stromverbrauch ermöglichen. ⓘ

Die Spezifikation wird als Bluetooth v2.0 + EDR veröffentlicht, was bedeutet, dass EDR eine optionale Funktion ist. Abgesehen von EDR enthält die v2.0-Spezifikation weitere kleinere Verbesserungen, und es kann vorkommen, dass Produkte die Konformität mit "Bluetooth v2.0" beanspruchen, ohne die höhere Datenrate zu unterstützen. Mindestens ein kommerzielles Gerät gibt auf seinem Datenblatt "Bluetooth v2.0 ohne EDR" an. ⓘ

Bluetooth 2.1 + EDR

Die Bluetooth-Kernspezifikation Version 2.1 + EDR wurde am 26. Juli 2007 von der Bluetooth SIG verabschiedet. ⓘ

Das Hauptmerkmal von Version 2.1 ist das sichere einfache Pairing (SSP): Es verbessert das Pairing-Erlebnis für Bluetooth-Geräte und erhöht gleichzeitig die Nutzung und Stärke der Sicherheit. ⓘ

Die Version 2.1 ermöglicht verschiedene weitere Verbesserungen, darunter die erweiterte Anfrageantwort (Extended Inquiry Response, EIR), die während des Anfrageverfahrens mehr Informationen bereitstellt, um eine bessere Filterung von Geräten vor der Verbindung zu ermöglichen, und die Sniff-Subrating-Funktion, die den Stromverbrauch im Energiesparmodus reduziert. ⓘ

Bluetooth 3.0 + HS

Die Version 3.0 + HS der Bluetooth-Kernspezifikation wurde am 21. April 2009 von der Bluetooth SIG verabschiedet. Bluetooth v3.0 + HS bietet theoretische Datenübertragungsgeschwindigkeiten von bis zu 24 Mbit/s, allerdings nicht über die Bluetooth-Verbindung selbst. Stattdessen wird die Bluetooth-Verbindung für die Aushandlung und den Aufbau verwendet, und der Datenverkehr mit hoher Geschwindigkeit wird über eine kollokierte 802.11-Verbindung übertragen. ⓘ

Die wichtigste Neuerung ist AMP (Alternative MAC/PHY), die Hinzufügung von 802.11 als Hochgeschwindigkeitsübertragung. Der Hochgeschwindigkeitsanteil der Spezifikation ist nicht obligatorisch, so dass nur Geräte, die das "+HS"-Logo tragen, tatsächlich Bluetooth über 802.11-Hochgeschwindigkeitsdatenübertragung unterstützen. Ein Bluetooth v3.0-Gerät ohne das "+HS"-Suffix ist nur erforderlich, um Funktionen zu unterstützen, die in der Version 3.0 der Kernspezifikation oder einem früheren Zusatz zur Kernspezifikation 1 eingeführt wurden. ⓘ

- Verbesserte L2CAP-Modi

- Enhanced Retransmission Mode (ERTM) implementiert einen zuverlässigen L2CAP-Kanal, während Streaming Mode (SM) einen unzuverlässigen Kanal ohne erneute Übertragung oder Flusskontrolle implementiert. Eingeführt in Kernspezifikation Addendum 1.

- Alternative MAC/PHY

- Ermöglicht die Verwendung alternativer MAC- und PHY-Kanäle für die Übertragung von Bluetooth-Profildaten. Das Bluetooth-Funkgerät wird weiterhin für die Geräteerkennung, die erste Verbindung und die Profilkonfiguration verwendet. Wenn jedoch große Datenmengen gesendet werden müssen, werden die Daten über den alternativen Hochgeschwindigkeits-MAC PHY 802.11 (normalerweise mit Wi-Fi verbunden) übertragen. Das bedeutet, dass Bluetooth bewährte Verbindungsmodelle mit geringem Stromverbrauch verwendet, wenn das System im Leerlauf ist, und das schnellere Funkgerät, wenn es große Datenmengen senden muss. AMP-Verbindungen erfordern erweiterte L2CAP-Modi.

- Unicast-Verbindungslose Daten

- Ermöglicht das Senden von Dienstdaten ohne Aufbau eines expliziten L2CAP-Kanals. Er ist für Anwendungen gedacht, die eine geringe Latenzzeit zwischen Benutzeraktion und Wiederverbindung/Übertragung von Daten erfordern. Dies ist nur für kleine Datenmengen geeignet.

- Verbesserte Stromversorgungskontrolle

- Aktualisiert die Leistungssteuerungsfunktion, um die Leistungssteuerung im offenen Regelkreis zu entfernen und um Unklarheiten bei der Leistungssteuerung zu klären, die durch die neuen Modulationsverfahren für EDR eingeführt wurden. Die erweiterte Leistungssteuerung beseitigt die Unklarheiten, indem sie das erwartete Verhalten festlegt. Die Funktion fügt auch eine geschlossene Leistungsregelung hinzu, was bedeutet, dass die RSSI-Filterung bereits beim Empfang der Antwort beginnen kann. Darüber hinaus wurde eine Anforderung "direkt auf maximale Leistung gehen" eingeführt. Damit soll das Problem des Verbindungsverlustes beim Headset gelöst werden, der typischerweise auftritt, wenn ein Benutzer sein Telefon in eine Tasche auf der gegenüberliegenden Seite des Headsets steckt. ⓘ

Ultrabreitband

Die Hochgeschwindigkeitsfunktion (AMP) von Bluetooth v3.0 war ursprünglich für UWB vorgesehen, aber die WiMedia Alliance, die für die für Bluetooth vorgesehene UWB-Variante zuständig war, kündigte im März 2009 ihre Auflösung an, und UWB wurde schließlich aus der Kernspezifikation v3.0 gestrichen. ⓘ

Am 16. März 2009 gab die WiMedia Alliance bekannt, dass sie Technologietransfervereinbarungen für die WiMedia-Ultrabreitband (UWB)-Spezifikationen eingeht. WiMedia hat alle aktuellen und zukünftigen Spezifikationen, einschließlich der Arbeit an zukünftigen Hochgeschwindigkeits- und energieoptimierten Implementierungen, an die Bluetooth Special Interest Group (SIG), die Wireless USB Promoter Group und das USB Implementers Forum übertragen. Nach dem erfolgreichen Abschluss des Technologietransfers, des Marketings und der damit verbundenen Verwaltungsaufgaben stellte die WiMedia Alliance ihre Tätigkeit ein. ⓘ

Im Oktober 2009 stellte die Bluetooth Special Interest Group die Entwicklung von UWB als Teil der alternativen MAC/PHY, Bluetooth v3.0 + HS-Lösung, ein. Eine kleine, aber bedeutende Anzahl ehemaliger WiMedia-Mitglieder hatte die für die IP-Übertragung erforderlichen Vereinbarungen nicht unterzeichnet und wollte dies auch nicht tun. Ab 2009 war die Bluetooth SIG dabei, andere Optionen für ihre längerfristige Roadmap zu evaluieren. ⓘ

Bluetooth 4.0

Die Bluetooth SIG hat die Bluetooth-Kernspezifikation Version 4.0 (genannt Bluetooth Smart) fertiggestellt und am 30. Juni 2010 verabschiedet. Sie umfasst die Protokolle Classic Bluetooth, Bluetooth High Speed und Bluetooth Low Energy (BLE). Bluetooth High Speed basiert auf Wi-Fi, und Classic Bluetooth besteht aus älteren Bluetooth-Protokollen. ⓘ

Bluetooth Low Energy, früher unter dem Namen Wibree bekannt, ist eine Teilmenge von Bluetooth v4.0 mit einem völlig neuen Protokollstapel für den schnellen Aufbau einfacher Verbindungen. Als Alternative zu den Bluetooth-Standardprotokollen, die in Bluetooth v1.0 bis v3.0 eingeführt wurden, zielt es auf Anwendungen mit sehr geringem Stromverbrauch ab, die mit einer Knopfzelle betrieben werden. Die Chips ermöglichen zwei Arten von Implementierungen: Dual-Mode, Single-Mode und erweiterte Versionen der Vergangenheit. Die vorläufigen Namen Wibree und Bluetooth ULP (Ultra Low Power) wurden aufgegeben und der Name BLE wurde eine Zeit lang verwendet. Ende 2011 wurden die neuen Logos "Bluetooth Smart Ready" für Hosts und "Bluetooth Smart" für Sensoren als allgemeines Gesicht von BLE eingeführt. ⓘ

Im Vergleich zum klassischen Bluetooth soll Bluetooth Low Energy einen deutlich geringeren Stromverbrauch und geringere Kosten bei einer ähnlichen Kommunikationsreichweite bieten. In Bezug auf die Verlängerung der Batterielebensdauer von Bluetooth-Geräten stellt BLE einen bedeutenden Fortschritt dar. ⓘ

- Bei einer Single-Mode-Implementierung wird nur der Low-Energy-Protokollstapel implementiert. Dialog Semiconductor, STMicroelectronics, AMICCOM, CSR, Nordic Semiconductor und Texas Instruments haben Single-Mode-Lösungen für Bluetooth Low Energy auf den Markt gebracht.

- Bei einer Dual-Mode-Implementierung wird die Bluetooth-Smart-Funktionalität in einen vorhandenen klassischen Bluetooth-Controller integriert. Im März 2011 haben die folgenden Halbleiterunternehmen die Verfügbarkeit von Chips angekündigt, die den Standard erfüllen: Qualcomm-Atheros, CSR, Broadcom und Texas Instruments. Die standardkonforme Architektur nutzt alle vorhandenen Funkgeräte und Funktionen von Classic Bluetooth, was zu einer vernachlässigbaren Kostensteigerung im Vergleich zu Classic Bluetooth führt. ⓘ

Kostenreduzierte Single-Mode-Chips, die hochintegrierte und kompakte Geräte ermöglichen, verfügen über einen leichtgewichtigen Link-Layer, der einen extrem stromsparenden Leerlaufbetrieb, eine einfache Geräteerkennung und eine zuverlässige Punkt-zu-Mehrpunkt-Datenübertragung mit fortschrittlichen stromsparenden und sicheren verschlüsselten Verbindungen zu den geringstmöglichen Kosten ermöglicht. ⓘ

Zu den allgemeinen Verbesserungen in Version 4.0 gehören die Änderungen, die zur Erleichterung der BLE-Modi erforderlich sind, sowie die Dienste Generic Attribute Profile (GATT) und Security Manager (SM) mit AES-Verschlüsselung. ⓘ

Core Specification Addendum 2 wurde im Dezember 2011 vorgestellt; es enthält Verbesserungen an der Audio Host Controller Interface und an der High Speed (802.11) Protocol Adaptation Layer. ⓘ

Die Kernspezifikation Addendum 3 Revision 2 wurde am 24. Juli 2012 verabschiedet. ⓘ

Die Verabschiedung des Core Specification Addendum 4 ist für den 12. Februar 2013 vorgesehen. ⓘ

Bluetooth 4.1

Die Bluetooth SIG hat am 4. Dezember 2013 die formelle Verabschiedung der Bluetooth-Spezifikation v4.1 bekannt gegeben. Bei dieser Spezifikation handelt es sich um eine inkrementelle Software-Aktualisierung der Bluetooth-Spezifikation v4.0 und nicht um eine Hardware-Aktualisierung. Die Aktualisierung umfasst die Bluetooth Core Specification Addenda (CSA 1, 2, 3 & 4) und fügt neue Funktionen hinzu, die die Benutzerfreundlichkeit verbessern. Dazu gehören eine verbesserte Koexistenzunterstützung für LTE, höhere Datenaustauschraten und die Förderung von Innovationen bei Entwicklern, indem Geräte mehrere Funktionen gleichzeitig unterstützen können. ⓘ

Zu den neuen Funktionen dieser Spezifikation gehören:

- Koexistenzsignalisierung für mobile drahtlose Dienste

- Train Nudging und Generalized Interlaced Scanning

- Gezielte Werbung mit niedrigem Tastverhältnis

- L2CAP Verbindungsorientierte und dedizierte Kanäle mit kreditbasierter Flusskontrolle

- Dualer Modus und Topologie

- LE Link Layer Topologie

- 802.11n PAL

- Aktualisierte Audio-Architektur für Breitband-Sprachübertragung

- Schnelles Daten-Werbe-Intervall

- Begrenzte Entdeckungszeit

Beachten Sie, dass einige Funktionen bereits vor der Veröffentlichung von v4.1 in einem Core Specification Addendum (CSA) verfügbar waren. ⓘ

Bluetooth 4.2

Diese Version wurde am 2. Dezember 2014 veröffentlicht und führt Funktionen für das Internet der Dinge ein. ⓘ

Die wichtigsten Verbesserungen sind:

- Sichere Low-Energy-Verbindung mit erweiterter Datenpaketlänge

- Link Layer Privacy mit erweiterten Scanner Filter Policies

- Internet Protocol Support Profile (IPSP) Version 6 für Bluetooth Smart Things zur Unterstützung von Connected Home

Ältere Bluetooth-Hardware kann über Firmware-Updates 4.2-Funktionen wie Data Packet Length Extension und verbesserten Datenschutz erhalten. ⓘ

Im Dezember 2014 wurde der Bluetooth-4.2-Standard vorgestellt. Hauptaugenmerk bei der Entwicklung waren erweiterte Sicherheitsmerkmale, eine höhere Übertragungsgeschwindigkeit und ein noch sparsamerer Bluetooth-Low Energy-Modus. Des Weiteren umfassten die generellen Verbesserungen kleinere Datenpakete und längere Akkulaufzeiten. Außerdem werden seither lediglich Verbindungen mittels ESS und AES-CMAC zugelassen. ⓘ

Geräte wie das Samsung Galaxy Note 5 und das Apple iPhone 6 unterstützen diesen Standard. ⓘ

Bluetooth 5

Die Bluetooth SIG hat Bluetooth 5 am 6. Dezember 2016 veröffentlicht. Die neuen Funktionen konzentrieren sich hauptsächlich auf die neue Technologie des Internets der Dinge. Sony war das erste Unternehmen, das die Unterstützung von Bluetooth 5.0 mit seinem Xperia XZ Premium im Februar 2017 während des Mobile World Congress 2017 ankündigte. Das Samsung Galaxy S8 kam im April 2017 mit Bluetooth 5-Unterstützung auf den Markt. Im September 2017 kamen das iPhone 8, 8 Plus und iPhone X mit Bluetooth 5-Unterstützung auf den Markt. Auch Apple integrierte Bluetooth 5 in seinen neuen HomePod, der am 9. Februar 2018 auf den Markt kam. Das Marketing lässt die Punktnummer fallen, so dass es nur noch "Bluetooth 5" heißt (im Gegensatz zu Bluetooth 4.0); die Änderung dient dem Zweck, "unser Marketing zu vereinfachen, die Vorteile für die Nutzer effektiver zu kommunizieren und es einfacher zu machen, dem Markt wichtige Technologie-Updates zu signalisieren." ⓘ

Bluetooth 5 bietet für BLE Optionen, die die Geschwindigkeit (2 Mbit/s Burst) auf Kosten der Reichweite verdoppeln oder die Reichweite auf Kosten der Datenrate bis zu vervierfachen können. Die Erhöhung der Übertragungsrate könnte für Geräte des Internets der Dinge wichtig sein, bei denen viele Knoten im ganzen Haus miteinander verbunden sind. Bluetooth 5 erhöht die Kapazität von verbindungslosen Diensten wie der ortsbezogenen Navigation von Bluetooth-Verbindungen mit niedrigem Energieverbrauch. ⓘ

Die wichtigsten Verbesserungen sind:

- Slot Availability Mask (SAM)

- 2 Mbit/s PHY für LE

- LE Große Reichweite

- Hohe Einschaltdauer Nicht verbindungsfähige Werbung

- LE Werbeerweiterungen

- LE-Kanalauswahl-Algorithmus #2 ⓘ

In CSA5 hinzugefügte Funktionen - integriert in v5.0:

- Höhere Ausgangsleistung ⓘ

Die folgenden Funktionen wurden in dieser Version der Spezifikation entfernt:

- Parkstatus ⓘ

Bluetooth 5.1

Die Bluetooth SIG hat am 21. Januar 2019 Bluetooth 5.1 vorgestellt. ⓘ

Die wichtigsten Verbesserungen sind:

- Angle of Arrival (AoA) und Angle of Departure (AoD), die zur Ortung und Verfolgung von Geräten verwendet werden

- Werbekanal-Index

- GATT-Caching

- Minor Enhancements batch 1:

- HCI-Unterstützung für Debug-Schlüssel in LE Secure Connections

- Aktualisierungsmechanismus für die Genauigkeit der Ruhezeituhr

- ADI-Feld in Scan-Antwortdaten

- Interaktion zwischen QoS und Fluss-Spezifikation

- Blockieren der Host-Kanal-Klassifizierung für sekundäre Werbung

- Zulassen, dass die SID in Scan-Antwortberichten erscheint

- Festlegen des Verhaltens bei Regelverstößen

- Periodische Werbesynchronisationsübertragung ⓘ

Funktionen hinzugefügt in Core Specification Addendum (CSA) 6 - integriert in v5.1:

- Modelle

- Maschenbasierte Modellhierarchie ⓘ

Die folgenden Funktionen wurden in dieser Version der Spezifikation entfernt:

- Einheitliche Schlüssel ⓘ

Bluetooth 5.2

Am 31. Dezember 2019 veröffentlichte die Bluetooth SIG die Bluetooth Core Specification Version 5.2. Die neue Spezifikation fügt neue Funktionen hinzu:

- Enhanced Attribute Protocol (EATT), eine verbesserte Version des Attribute Protocol (ATT)

- LE-Leistungssteuerung

- LE Isochronous Channels (Isochrone Kanäle)

- LE Audio, das auf den neuen 5.2-Funktionen aufbaut. BT LE Audio wurde im Januar 2020 auf der CES von der Bluetooth SIG angekündigt. Im Vergleich zu regulärem Bluetooth Audio ermöglicht Bluetooth Low Energy Audio einen geringeren Batterieverbrauch und schafft einen standardisierten Weg zur Übertragung von Audio über BT LE. Bluetooth LE Audio ermöglicht außerdem One-to-Many- und Many-to-One-Übertragungen, so dass mehrere Empfänger von einer Quelle oder ein Empfänger für mehrere Quellen möglich sind. Es wird ein neuer LC3-Codec verwendet. BLE Audio wird auch die Unterstützung von Hörgeräten ermöglichen. ⓘ

Bluetooth 5.3

Die Bluetooth SIG hat am 13. Juli 2021 die Bluetooth Core Specification Version 5.3 veröffentlicht. Die Funktionserweiterungen von Bluetooth 5.3 sind:

- Verbindungs-Subrating

- Periodisches Ankündigungsintervall

- Verbesserung der Kanalklassifizierung

- Verbesserungen bei der Kontrolle der Schlüsselgröße für die Verschlüsselung ⓘ

Die folgenden Funktionen wurden in dieser Version der Spezifikation entfernt:

- Alternativer MAC und PHY (AMP) Erweiterung ⓘ

Version 5.3 enthält mehrere Funktionserweiterungen, die den Herstellern von IoT-Geräten und Anwendungsentwicklern Verbesserungen in Bezug auf Zuverlässigkeit, Energieeffizienz und Benutzerfreundlichkeit bieten soll. Unter anderem wurde die Kontrolle der Verschlüsselungsschlüsselgröße verbessert, indem der Host eine Mindestlänge des Verschlüsselungsschlüssels festlegen kann, die der Controller akzeptieren muss. ⓘ

Technische Informationen

Architektur

Software

In dem Bestreben, die Kompatibilität von Bluetooth-Geräten zu erweitern, verwenden die Geräte, die sich an den Standard halten, eine Schnittstelle namens HCI (Host Controller Interface) zwischen dem Host-Gerät (z. B. Laptop, Telefon) und dem Bluetooth-Gerät (z. B. drahtloses Bluetooth-Headset). ⓘ

High-Level-Protokolle wie SDP (Protokoll zum Auffinden anderer Bluetooth-Geräte innerhalb der Kommunikationsreichweite, das auch für die Erkennung der Funktion von Geräten in Reichweite zuständig ist), RFCOMM (Protokoll zur Emulation serieller Schnittstellenverbindungen) und TCS (Telephony Control Protocol) interagieren mit dem Basisband-Controller über das L2CAP (Logical Link Control and Adaptation Protocol). Das L2CAP-Protokoll ist für die Segmentierung und Wiederzusammensetzung der Pakete zuständig. ⓘ

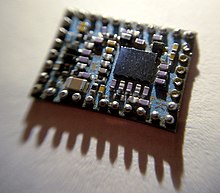

Hardware

Die Hardware, aus der ein Bluetooth-Gerät besteht, setzt sich logischerweise aus zwei Teilen zusammen, die physisch voneinander getrennt sein können, aber nicht müssen. Einem Funkgerät, das für die Modulation und Übertragung des Signals zuständig ist, und einem digitalen Controller. Der digitale Controller ist wahrscheinlich eine CPU, zu deren Funktionen der Link Controller gehört, und bildet die Schnittstelle zum Host-Gerät; einige Funktionen können aber auch an Hardware delegiert werden. Der Link Controller ist für die Verarbeitung des Basisbandes und die Verwaltung der ARQ- und FEC-Protokolle der physikalischen Schicht zuständig. Darüber hinaus übernimmt er die Übertragungsfunktionen (sowohl asynchron als auch synchron), die Audiocodierung (z. B. SBC (Codec)) und die Datenverschlüsselung. Die CPU des Geräts ist für die Ausführung der Bluetooth-Befehle des Host-Geräts zuständig, um dessen Betrieb zu vereinfachen. Zu diesem Zweck führt die CPU eine Software namens Link Manager aus, die die Aufgabe hat, mit anderen Geräten über das LMP-Protokoll zu kommunizieren. ⓘ

Ein Bluetooth-Gerät ist ein drahtloses Gerät mit kurzer Reichweite. Bluetooth-Geräte werden auf integrierten RF-CMOS-Schaltkreisen (RF-Schaltkreisen) hergestellt. ⓘ

Bluetooth-Protokollstapel

Bluetooth ist als eine Schichtprotokollarchitektur definiert, die aus Kernprotokollen, Kabelersatzprotokollen, Telefoniesteuerungsprotokollen und angenommenen Protokollen besteht. Obligatorische Protokolle für alle Bluetooth-Stacks sind LMP, L2CAP und SDP. Darüber hinaus können Geräte, die mit Bluetooth kommunizieren, fast universell diese Protokolle verwenden: HCI und RFCOMM. ⓘ

Verbindungsmanager

Der Link Manager (LM) ist das System, das die Herstellung der Verbindung zwischen den Geräten verwaltet. Er ist für die Herstellung, Authentifizierung und Konfiguration der Verbindung verantwortlich. Der Link Manager lokalisiert andere Manager und kommuniziert mit ihnen über das Verwaltungsprotokoll der LMP-Verbindung. Um seine Funktion als Dienstanbieter zu erfüllen, nutzt der LM die im Link Controller (LC) enthaltenen Dienste. Das Link Manager Protocol besteht im Wesentlichen aus mehreren PDUs (Protocol Data Units), die von einem Gerät zum anderen gesendet werden. Im Folgenden finden Sie eine Liste der unterstützten Dienste:

- Senden und Empfangen von Daten.

- Abfrage des Namens

- Abfrage der Link-Adressen.

- Aufbau der Verbindung.

- Authentifizierung.

- Aushandlung des Verbindungsmodus und Verbindungsaufbau. ⓘ

Host-Controller-Schnittstelle

Die Host-Controller-Schnittstelle bietet eine Befehlsschnittstelle für den Controller und für den Link-Manager, die den Zugriff auf die Hardware-Status- und Steuerregister ermöglicht. Diese Schnittstelle stellt eine Zugriffsebene für alle Bluetooth-Geräte dar. Die HCI-Schicht des Rechners tauscht Befehle und Daten mit der im Bluetooth-Gerät vorhandenen HCI-Firmware aus. Eine der wichtigsten HCI-Aufgaben ist die automatische Erkennung anderer Bluetooth-Geräte, die sich innerhalb des Abdeckungsradius befinden. ⓘ

Logische Verbindungskontrolle und Anpassungsprotokoll

Das Logical Link Control and Adaptation Protocol (L2CAP) wird verwendet, um mehrere logische Verbindungen zwischen zwei Geräten zu multiplexen, die verschiedene Protokolle auf höherer Ebene verwenden. Es ermöglicht die Segmentierung und Neuzusammensetzung von On-Air-Paketen. ⓘ

Im Basismodus bietet L2CAP Pakete mit einer konfigurierbaren Nutzlast von bis zu 64 kB, mit 672 Byte als Standard-MTU und 48 Byte als obligatorisch unterstützte Mindest-MTU. ⓘ

In den Modi Retransmission und Flow Control kann L2CAP entweder für isochrone Daten oder zuverlässige Daten pro Kanal konfiguriert werden, indem Retransmissionen und CRC-Checks durchgeführt werden. ⓘ

Bluetooth Core Specification Addendum 1 fügt der Kernspezifikation zwei zusätzliche L2CAP-Modi hinzu. Diese Modi verwerfen die ursprünglichen Modi Retransmission und Flow Control:

- Erweiterter Weiterübertragungsmodus (ERTM)

- Dieser Modus ist eine verbesserte Version des ursprünglichen Retransmission-Modus. Dieser Modus bietet einen zuverlässigen L2CAP-Kanal.

- Streaming-Modus (SM)

- Dies ist ein sehr einfacher Modus ohne erneute Übertragung oder Flusskontrolle. Dieser Modus bietet einen unzuverlässigen L2CAP-Kanal. ⓘ

Die Zuverlässigkeit in jedem dieser Modi wird optional und/oder zusätzlich durch die Bluetooth BDR/EDR-Luftschnittstelle der unteren Schicht gewährleistet, indem die Anzahl der erneuten Übertragungen und der Flush-Timeout (Zeit, nach der das Funkgerät die Pakete löscht) konfiguriert werden. Die Sequenzierung in der richtigen Reihenfolge wird von der unteren Schicht garantiert. ⓘ

Nur in ERTM oder SM konfigurierte L2CAP-Kanäle dürfen über logische AMP-Verbindungen betrieben werden. ⓘ

Viele Mobiltelefone können per Bluetooth Daten übertragen. Böswillige Angreifer können unter Umständen per Bluetooth durch unvorsichtig konfigurierte Geräte oder fehlerhafte Implementierungen des Bluetooth-Protokolls in den Geräten hohen finanziellen Schaden durch den Anruf kostenpflichtiger Telefon- und SMS-Dienste verursachen, private Nutzerdaten lesen, Telefonbucheinträge schreiben und die Liste angerufener Nummern zwecks Vertuschung manipulieren. Allgemeine, geräteunabhängige DoS-Angriffe auf Netzwerkprotokollebene sind mit einfachen Mitteln möglich (z. B. „Ping“-Anforderungen mit großen Paketen). ⓘ

Dienstentdeckungsprotokoll

Das Service Discovery Protocol (SDP) ermöglicht es einem Gerät, von anderen Geräten angebotene Dienste und deren zugehörige Parameter zu erkennen. Wenn Sie z. B. ein Mobiltelefon mit einem Bluetooth-Headset verwenden, nutzt das Telefon SDP, um festzustellen, welche Bluetooth-Profile das Headset verwenden kann (Headset-Profil, Hands Free Profile (HFP), Advanced Audio Distribution Profile (A2DP) usw.) und welche Protokollmultiplexer-Einstellungen für das Telefon erforderlich sind, um eine Verbindung mit dem Headset unter Verwendung jedes dieser Profile herzustellen. Jeder Dienst wird durch einen Universally Unique Identifier (UUID) identifiziert, wobei den offiziellen Diensten (Bluetooth-Profilen) eine Kurzform der UUID (16 Bit statt der vollen 128) zugewiesen wird. ⓘ

Funkfrequenz-Kommunikation

Radio Frequency Communications (RFCOMM) ist ein Kabelersatzprotokoll für die Erzeugung eines virtuellen seriellen Datenstroms. RFCOMM ermöglicht den binären Datentransport und emuliert EIA-232 (früher RS-232) Steuersignale über die Bluetooth-Basisbandschicht, d. h. es ist eine Emulation einer seriellen Schnittstelle. ⓘ

RFCOMM bietet einen einfachen, zuverlässigen Datenstrom für den Benutzer, ähnlich wie TCP. Es wird von vielen Telefonie-Profilen direkt als Träger für AT-Befehle verwendet und dient auch als Transportschicht für OBEX über Bluetooth. ⓘ

Viele Bluetooth-Anwendungen verwenden RFCOMM, da es von den meisten Betriebssystemen unterstützt wird und eine öffentlich zugängliche API besitzt. Außerdem können Anwendungen, die über eine serielle Schnittstelle kommunizieren, schnell auf RFCOMM portiert werden. ⓘ

Bluetooth-Netzwerkkapselungsprotokoll

Das Bluetooth Network Encapsulation Protocol (BNEP) wird für die Übertragung von Daten eines anderen Protokollstapels über einen L2CAP-Kanal verwendet. Sein Hauptzweck ist die Übertragung von IP-Paketen im Personal Area Networking Profile. BNEP erfüllt eine ähnliche Funktion wie SNAP im Wireless LAN. ⓘ

Audio/Video-Steuerungstransportprotokoll

Das Audio/Video Control Transport Protocol (AVCTP) wird vom Fernbedienungsprofil verwendet, um AV/C-Befehle über einen L2CAP-Kanal zu übertragen. Die Musiksteuerungstasten an einem Stereo-Headset verwenden dieses Protokoll zur Steuerung des Musikplayers. ⓘ

Audio/Video-Verteilungstransportprotokoll

Das Audio/Video Distribution Transport Protocol (AVDTP) wird vom Advanced Audio Distribution (A2DP)-Profil verwendet, um Musik an Stereo-Headsets über einen L2CAP-Kanal zu übertragen, der für das Video Distribution Profile in der Bluetooth-Übertragung vorgesehen ist. ⓘ

Telefonie-Steuerungsprotokoll

Das Telephony Control Protocol - Binary (TCS BIN) ist ein bit-orientiertes Protokoll, das die Anrufsteuerungssignalisierung für den Aufbau von Sprach- und Datenanrufen zwischen Bluetooth-Geräten definiert. Darüber hinaus definiert TCS BIN Mobilitätsmanagementverfahren für den Umgang mit Gruppen von Bluetooth TCS-Geräten. ⓘ

TCS-BIN wird nur vom Schnurlostelefonie-Profil verwendet, für das sich keine Implementierer fanden. Als solches ist es nur von historischem Interesse. ⓘ

Angenommene Protokolle

Angenommene Protokolle werden von anderen Standardisierungsorganisationen definiert und in den Bluetooth-Protokollstapel integriert, so dass Bluetooth nur bei Bedarf Protokolle kodieren muss. Zu den übernommenen Protokollen gehören:

- Punkt-zu-Punkt-Protokoll (PPP)

- Internet-Standardprotokoll für den Transport von IP-Datagrammen über eine Punkt-zu-Punkt-Verbindung.

- TCP/IP/UDP

- Basisprotokolle für die TCP/IP-Protokollsuite

- Objektaustauschprotokoll (OBEX)

- Protokoll der Sitzungsschicht für den Austausch von Objekten, das ein Modell für die Darstellung von Objekten und Operationen bereitstellt

- Wireless Application Environment/Wireless Application Protocol (WAE/WAP)

- WAE spezifiziert einen Anwendungsrahmen für drahtlose Geräte, und WAP ist ein offener Standard, der mobilen Benutzern den Zugang zu Telefonie- und Informationsdiensten ermöglicht. ⓘ

Fehlerbehandlung

Bluetooth kennt bis zur Version 2.0 zwei elementare Arten der Fehlerbehandlung (sofern verwendet):

- 1/3- und 2/3-FEC-Blockcodierung; ermöglicht Fehlerkorrektur beim Empfänger

- ARQ (Automatic Repeat Request), ermöglicht Fehlererkennung beim Empfänger. Bei Fehlern wird das entsprechende Paket neu angefordert. ⓘ

Je nach Pakettyp können einzelne Pakete durch eine Fehlerkorrektur geschützt werden, entweder mit 1/3-Rate Vorwärtsfehlerkorrektur (FEC) oder 2/3-Rate. Darüber hinaus werden Pakete mit CRC erneut übertragen, bis sie durch eine automatische Wiederholungsanforderung (ARQ) bestätigt werden. ⓘ

Herstellen von Verbindungen

Jedes Bluetooth-Gerät, das sich im Erkennungsmodus befindet, überträgt auf Anfrage die folgenden Informationen:

- Gerätename

- Geräteklasse

- Liste der Dienste

- Technische Informationen (z. B.: Geräteeigenschaften, Hersteller, verwendete Bluetooth-Spezifikation, Taktverschiebung) ⓘ

Jedes Gerät kann eine Abfrage durchführen, um andere Geräte zu finden, mit denen es eine Verbindung herstellen kann, und jedes Gerät kann so konfiguriert werden, dass es auf solche Abfragen antwortet. Wenn das Gerät, das eine Verbindung herstellen will, die Adresse des Geräts kennt, antwortet es jedoch immer auf direkte Verbindungsanfragen und übermittelt auf Anfrage die in der obigen Liste aufgeführten Informationen. Die Nutzung der Dienste eines Geräts kann eine Kopplung oder die Zustimmung des Besitzers erfordern, aber die Verbindung selbst kann von jedem Gerät initiiert und gehalten werden, bis es außer Reichweite ist. Einige Geräte können jeweils nur mit einem Gerät verbunden werden, und eine Verbindung mit ihnen verhindert, dass sie sich mit anderen Geräten verbinden und in Anfragen erscheinen, bis sie die Verbindung zu dem anderen Gerät trennen. ⓘ

Jedes Gerät hat eine eindeutige 48-Bit-Adresse. Diese Adressen werden jedoch in der Regel nicht in Abfragen angezeigt. Stattdessen werden freundliche Bluetooth-Namen verwendet, die vom Benutzer festgelegt werden können. Dieser Name wird angezeigt, wenn ein anderer Benutzer nach Geräten sucht und in den Listen der gekoppelten Geräte. ⓘ

Bei den meisten Mobiltelefonen ist der Bluetooth-Name standardmäßig auf den Hersteller und das Modell des Telefons eingestellt. Die meisten Mobiltelefone und Laptops zeigen nur die Bluetooth-Namen an, und es sind spezielle Programme erforderlich, um zusätzliche Informationen über entfernte Geräte zu erhalten. Dies kann verwirrend sein, da sich z. B. mehrere Mobiltelefone mit dem Namen T610 in Reichweite befinden können (siehe Bluejacking). ⓘ

Kopplung und Bindung

Begründung

Viele Dienste, die über Bluetooth angeboten werden, können private Daten preisgeben oder einer verbindenden Partei die Kontrolle über das Bluetooth-Gerät ermöglichen. Aus Sicherheitsgründen ist es notwendig, bestimmte Geräte zu erkennen und so zu kontrollieren, welche Geräte sich mit einem bestimmten Bluetooth-Gerät verbinden können. Gleichzeitig ist es sinnvoll, dass Bluetooth-Geräte ohne Zutun des Benutzers eine Verbindung herstellen können (z. B. sobald sie in Reichweite sind). ⓘ

Um diesen Konflikt zu lösen, verwendet Bluetooth einen Prozess, der Bonding genannt wird, und eine Bindung wird durch einen Prozess namens Pairing erzeugt. Der Pairing-Prozess wird entweder durch eine spezifische Anfrage eines Benutzers ausgelöst, um eine Bindung zu erzeugen (z. B. fordert der Benutzer explizit "Hinzufügen eines Bluetooth-Geräts"), oder er wird automatisch ausgelöst, wenn eine Verbindung zu einem Dienst hergestellt wird, bei dem (zum ersten Mal) die Identität eines Geräts aus Sicherheitsgründen erforderlich ist. Diese beiden Fälle werden als dediziertes Bonding bzw. allgemeines Bonding bezeichnet. ⓘ

Beim Pairing ist häufig eine gewisse Benutzerinteraktion erforderlich. Diese Benutzerinteraktion bestätigt die Identität der Geräte. Wenn das Pairing abgeschlossen ist, entsteht eine Verbindung zwischen den beiden Geräten, so dass diese beiden Geräte in Zukunft miteinander verbunden werden können, ohne dass der Pairing-Prozess zur Bestätigung der Geräteidentität wiederholt werden muss. Wenn gewünscht, kann der Benutzer die Bindung aufheben. ⓘ

Umsetzung

Beim Pairing bauen die beiden Geräte eine Beziehung auf, indem sie ein gemeinsames Geheimnis, den so genannten Verbindungsschlüssel, erstellen. Wenn beide Geräte denselben Verbindungsschlüssel speichern, gelten sie als gepaart oder verbunden. Ein Gerät, das nur mit einem gekoppelten Gerät kommunizieren möchte, kann die Identität des anderen Geräts kryptografisch authentifizieren, um sicherzustellen, dass es sich um dasselbe Gerät handelt, mit dem es zuvor gekoppelt war. Sobald ein Verbindungsschlüssel generiert ist, kann eine authentifizierte ACL-Verbindung zwischen den Geräten verschlüsselt werden, um die ausgetauschten Daten gegen Abhören zu schützen. Benutzer können Verbindungsschlüssel von beiden Geräten löschen, wodurch die Verbindung zwischen den Geräten aufgehoben wird. ⓘ

Bluetooth-Dienste erfordern in der Regel entweder eine Verschlüsselung oder eine Authentifizierung und setzen daher eine Kopplung voraus, bevor sie eine Verbindung mit einem entfernten Gerät zulassen. Einige Dienste, wie z. B. das Object Push Profile, verzichten auf eine explizite Authentifizierung oder Verschlüsselung, so dass das Pairing die mit den Diensten verbundene Benutzererfahrung nicht beeinträchtigt. ⓘ

Pairing-Mechanismen

Die Pairing-Mechanismen haben sich mit der Einführung von Secure Simple Pairing in Bluetooth v2.1 erheblich verändert. Im Folgenden werden die Pairing-Mechanismen zusammengefasst:

- Legacy-Pairing: Dies ist die einzige Methode, die in Bluetooth v2.0 und davor verfügbar war. Jedes Gerät muss einen PIN-Code eingeben; das Pairing ist nur erfolgreich, wenn beide Geräte denselben PIN-Code eingeben. Als PIN-Code kann eine beliebige 16-Byte-UTF-8-Zeichenkette verwendet werden; allerdings sind nicht alle Geräte in der Lage, alle möglichen PIN-Codes einzugeben.

- Eingeschränkte Eingabegeräte: Das offensichtliche Beispiel für diese Geräteklasse ist ein Bluetooth-Headset mit Freisprecheinrichtung, das im Allgemeinen nur wenige Eingaben hat. Diese Geräte haben in der Regel eine feste PIN, z. B. "0000" oder "1234", die im Gerät fest einprogrammiert ist.

- Geräte mit numerischer Eingabe: Mobiltelefone sind klassische Beispiele für diese Geräte. Sie ermöglichen dem Benutzer die Eingabe eines numerischen Wertes mit bis zu 16 Ziffern Länge.

- Alphanumerische Eingabegeräte: PCs und Smartphones sind Beispiele für diese Geräte. Sie ermöglichen dem Benutzer die Eingabe eines vollständigen UTF-8-Textes als PIN-Code. Beim Pairing mit einem weniger leistungsfähigen Gerät muss sich der Benutzer der Eingabebeschränkungen des anderen Geräts bewusst sein; es gibt keinen Mechanismus, mit dem ein leistungsfähiges Gerät bestimmen kann, wie es die verfügbare Eingabe des Benutzers einschränken soll.

- Secure Simple Pairing (SSP): Dies wird von Bluetooth v2.1 gefordert, obwohl ein Bluetooth v2.1-Gerät nur das Legacy Pairing verwenden kann, um mit einem v2.0- oder früheren Gerät zu interagieren. Secure Simple Pairing verwendet eine Form der Public-Key-Kryptografie, und einige Arten können zum Schutz vor Man-in-the-Middle- oder MITM-Angriffen beitragen. SSP verfügt über die folgenden Authentifizierungsmechanismen:

- Funktioniert einfach: Wie der Name schon sagt, funktioniert diese Methode einfach, ohne dass der Benutzer eingreifen muss. Allerdings kann ein Gerät den Benutzer auffordern, den Kopplungsvorgang zu bestätigen. Diese Methode wird in der Regel von Headsets mit minimalen IO-Funktionen verwendet und ist sicherer als der feste PIN-Mechanismus, den diese begrenzte Gruppe von Geräten für das herkömmliche Pairing verwendet. Diese Methode bietet keinen Man-in-the-Middle-Schutz (MITM).

- Numerischer Vergleich: Wenn beide Geräte über ein Display verfügen und mindestens eines eine binäre Ja/Nein-Benutzereingabe akzeptieren kann, können sie den numerischen Vergleich verwenden. Bei dieser Methode wird auf jedem Gerät ein 6-stelliger numerischer Code angezeigt. Der Benutzer sollte die Zahlen vergleichen, um sicherzustellen, dass sie identisch sind. Wenn der Vergleich erfolgreich ist, sollte der Benutzer das Pairing auf dem/den Gerät(en) bestätigen, die eine Eingabe akzeptieren können. Diese Methode bietet MITM-Schutz, vorausgesetzt, der Benutzer bestätigt auf beiden Geräten und führt den Vergleich tatsächlich korrekt durch.

- Passkey-Eingabe: Diese Methode kann zwischen einem Gerät mit Display und einem Gerät mit Ziffernblockeingabe (z. B. einer Tastatur) oder zwei Geräten mit Ziffernblockeingabe verwendet werden. Im ersten Fall wird dem Benutzer auf dem Display ein 6-stelliger numerischer Code angezeigt, den er dann über die Tastatur eingibt. Im zweiten Fall gibt der Benutzer an jedem Gerät dieselbe 6-stellige Zahl ein. Beide Fälle bieten MITM-Schutz.

- Außerhalb des Bandes (OOB): Bei dieser Methode wird ein externes Kommunikationsmittel, z. B. die Nahfeldkommunikation (NFC), verwendet, um einige Informationen auszutauschen, die für den Kopplungsprozess benötigt werden. Das Pairing wird über das Bluetooth-Funkgerät durchgeführt, erfordert aber Informationen aus dem OOB-Mechanismus. Dies bietet nur das Maß an MITM-Schutz, das im OOB-Mechanismus vorhanden ist. ⓘ

SSP wird aus den folgenden Gründen als einfach angesehen:

- In den meisten Fällen ist es nicht erforderlich, dass ein Benutzer einen Hauptschlüssel generiert.

- Für Anwendungsfälle, die keinen MITM-Schutz erfordern, kann die Benutzerinteraktion entfallen.

- Für numerische Vergleiche kann MITM-Schutz durch einen einfachen Gleichheitsvergleich durch den Benutzer erreicht werden.

- Die Verwendung von OOB mit NFC ermöglicht das Pairing, wenn sich die Geräte einfach nur nähern, anstatt einen langwierigen Erkennungsprozess zu erfordern. ⓘ

Sicherheitsbedenken

Vor Bluetooth v2.1 ist eine Verschlüsselung nicht erforderlich und kann jederzeit abgeschaltet werden. Darüber hinaus ist der Verschlüsselungscode nur für etwa 23,5 Stunden gültig. Wird ein einzelner Verschlüsselungscode länger als diese Zeitspanne verwendet, können einfache XOR-Angriffe den Verschlüsselungscode auslesen.

- Die Deaktivierung der Verschlüsselung ist für mehrere normale Vorgänge erforderlich, so dass es problematisch ist, zu erkennen, ob die Verschlüsselung aus einem triftigen Grund oder wegen eines Sicherheitsangriffs deaktiviert wurde.

Bluetooth v2.1 geht dieses Problem auf folgende Weise an:

- Verschlüsselung ist für alle Nicht-SDP-Verbindungen (Service Discovery Protocol) erforderlich.

- Eine neue Funktion zum Anhalten und Fortsetzen der Verschlüsselung wird für alle normalen Vorgänge verwendet, bei denen die Verschlüsselung deaktiviert werden muss. Dies ermöglicht eine einfache Unterscheidung des normalen Betriebs von Sicherheitsangriffen.

- Der Verschlüsselungsschlüssel muss erneuert werden, bevor er abläuft.

Verbindungsschlüssel können im Dateisystem des Geräts gespeichert werden, nicht auf dem Bluetooth-Chip selbst. Viele Hersteller von Bluetooth-Chips erlauben die Speicherung von Verbindungsschlüsseln auf dem Gerät. Wenn das Gerät jedoch abnehmbar ist, bedeutet dies, dass der Verbindungsschlüssel mit dem Gerät mitgenommen wird. ⓘ

Sicherheit

Überblick

Bluetooth implementiert Vertraulichkeit, Authentifizierung und Schlüsselableitung mit benutzerdefinierten Algorithmen auf der Grundlage der SAFER+-Blockchiffre. Die Bluetooth-Schlüsselerzeugung basiert im Allgemeinen auf einer Bluetooth-PIN, die in beide Geräte eingegeben werden muss. Dieses Verfahren kann geändert werden, wenn eines der Geräte eine feste PIN hat (z. B. bei Headsets oder ähnlichen Geräten mit eingeschränkter Benutzeroberfläche). Beim Pairing wird ein Initialisierungs- oder Hauptschlüssel mit dem E22-Algorithmus erzeugt. Die E0-Stromchiffre wird für die Verschlüsselung von Paketen verwendet, um die Vertraulichkeit zu gewährleisten, und basiert auf einem gemeinsam genutzten kryptografischen Geheimnis, nämlich einem zuvor generierten Verbindungsschlüssel oder Hauptschlüssel. Diese Schlüssel, die für die anschließende Verschlüsselung der über die Luftschnittstelle gesendeten Daten verwendet werden, basieren auf der Bluetooth-PIN, die in einem oder beiden Geräten eingegeben wurde. ⓘ

Eine Übersicht über die Ausnutzung von Bluetooth-Schwachstellen wurde 2007 von Andreas Becker veröffentlicht. ⓘ

Im September 2008 veröffentlichte das National Institute of Standards and Technology (NIST) einen Leitfaden zur Bluetooth-Sicherheit als Referenz für Unternehmen. Darin werden die Sicherheitsfunktionen von Bluetooth beschrieben und wie man Bluetooth-Technologien effektiv schützen kann. Bluetooth hat zwar seine Vorteile, ist aber auch anfällig für Denial-of-Service-Angriffe, Lauschangriffe, Man-in-the-Middle-Angriffe, die Änderung von Nachrichten und die widerrechtliche Aneignung von Ressourcen. Benutzer und Unternehmen müssen ihr akzeptables Risikoniveau abschätzen und die Sicherheit in den Lebenszyklus von Bluetooth-Geräten einbeziehen. Um die Risiken zu minimieren, enthält das NIST-Dokument Sicherheitschecklisten mit Richtlinien und Empfehlungen für die Erstellung und Wartung sicherer Bluetooth-Piconets, Headsets und Smartcard-Lesegeräte. ⓘ

Bluetooth v2.1, das 2007 fertiggestellt wurde und 2009 erstmals in den Handel kam, bringt erhebliche Änderungen in Bezug auf die Sicherheit von Bluetooth, einschließlich der Kopplung. Weitere Informationen zu diesen Änderungen finden Sie im Abschnitt Pairing-Mechanismen. ⓘ

Bluejacking

Bluejacking ist das Senden eines Bildes oder einer Nachricht von einem Benutzer an einen ahnungslosen Benutzer über die drahtlose Bluetooth-Technologie. Übliche Anwendungen sind Kurznachrichten, z. B. "You've just been bluejacked!". Beim Bluejacking werden keine Daten aus dem Gerät entfernt oder verändert. Bluejacking kann auch bedeuten, dass die Kontrolle über ein mobiles Gerät drahtlos übernommen wird und der Bluejacker eine kostenpflichtige Nummer anruft. Fortschritte bei der Sicherheit haben dieses Problem entschärft. ⓘ

Geschichte der Sicherheitsbedenken

2001–2004

Im Jahr 2001 entdeckten Jakobsson und Wetzel von den Bell Laboratories Schwachstellen im Bluetooth-Kopplungsprotokoll und wiesen auch auf Schwachstellen im Verschlüsselungsverfahren hin. Im Jahr 2003 entdeckten Ben und Adam Laurie von A.L. Digital Ltd., dass schwerwiegende Fehler in einigen mangelhaften Implementierungen der Bluetooth-Sicherheit zur Offenlegung persönlicher Daten führen können. In einem anschließenden Experiment konnte Martin Herfurt von der trifinite.group einen Feldversuch auf dem CeBIT-Messegelände durchführen und der Welt die Bedeutung des Problems vor Augen führen. Für dieses Experiment wurde ein neuer Angriff namens BlueBug verwendet. Im Jahr 2004 tauchte der erste angebliche Virus, der Bluetooth nutzt, um sich unter Mobiltelefonen zu verbreiten, auf dem Betriebssystem Symbian auf. Der Virus wurde erstmals von Kaspersky Lab beschrieben und verlangt von den Benutzern, die Installation unbekannter Software zu bestätigen, bevor er sich verbreiten kann. Der Virus wurde als Proof-of-Concept von einer Gruppe von Virenschreibern mit dem Namen "29A" geschrieben und an Anti-Viren-Gruppen geschickt. Daher sollte er als potenzielle (aber nicht reale) Sicherheitsbedrohung für die Bluetooth-Technologie oder das Symbian-Betriebssystem betrachtet werden, da sich der Virus nie außerhalb dieses Systems verbreitet hat. Im August 2004 zeigte ein Weltrekordversuch (siehe auch Bluetooth Sniping), dass die Reichweite von Bluetooth-Funkgeräten der Klasse 2 mit Richtantennen und Signalverstärkern auf 1,78 km erhöht werden kann. Dies stellt ein potenzielles Sicherheitsrisiko dar, da es Angreifern ermöglicht, auf anfällige Bluetooth-Geräte aus einer größeren Entfernung als erwartet zuzugreifen. Der Angreifer muss auch in der Lage sein, Informationen vom Opfer zu erhalten, um eine Verbindung aufzubauen. Ein Angriff auf ein Bluetooth-Gerät ist nur möglich, wenn der Angreifer die Bluetooth-Adresse des Geräts kennt und weiß, auf welchen Kanälen er senden muss. ⓘ

2005

Im Januar 2005 tauchte ein mobiler Malware-Wurm mit dem Namen Lasco auf. Der Wurm begann, Mobiltelefone mit Symbian OS (Series 60-Plattform) anzugreifen und Bluetooth-fähige Geräte zu nutzen, um sich zu replizieren und auf andere Geräte zu verbreiten. Der Wurm installiert sich selbst und beginnt, sobald der Handybenutzer die Übertragung der Datei (Velasco.sis) von einem anderen Gerät genehmigt. Nach der Installation beginnt der Wurm mit der Suche nach anderen Bluetooth-fähigen Geräten, die er infizieren kann. Außerdem infiziert der Wurm andere .SIS-Dateien auf dem Gerät und ermöglicht so die Replikation auf ein anderes Gerät durch die Verwendung von Wechselmedien (Secure Digital, CompactFlash usw.). Der Wurm kann das mobile Gerät instabil machen. ⓘ