Wi-Fi

| |

| Eingeführt | 21. September 1997; vor 25 Jahren |

|---|---|

| Kompatible Hardware | PCs, Spielkonsolen, intelligente Geräte, Fernsehgeräte, Drucker, Smartphones, Sicherheitskameras |

| Teil einer Serie über ⓘ |

| Antennen |

|---|

|

Wi-Fi oder WiFi (/ˈwaɪfaɪ/) ist eine Familie von drahtlosen Netzwerkprotokollen, die auf der IEEE-802.11-Standardfamilie basieren und häufig für die lokale Vernetzung von Geräten und den Internetzugang verwendet werden, so dass digitale Geräte in der Nähe über Funkwellen Daten austauschen können. Es handelt sich dabei um die weltweit am weitesten verbreiteten Computernetzwerke, die weltweit in Heim- und kleinen Büronetzwerken verwendet werden, um Desktop- und Laptop-Computer, Tablet-Computer, Smartphones, Smart-TVs, Drucker und Smart-Lautsprecher miteinander und mit einem drahtlosen Router zu verbinden, um sie mit dem Internet zu verbinden, und in drahtlosen Zugangspunkten an öffentlichen Orten wie Cafés, Hotels, Bibliotheken und Flughäfen, um den öffentlichen Internetzugang für mobile Geräte bereitzustellen. ⓘ

Wi-Fi ist eine Marke der gemeinnützigen Wi-Fi Alliance, die die Verwendung des Begriffs "Wi-Fi Certified" auf Produkte beschränkt, die die Interoperabilitätszertifizierungsprüfung erfolgreich abgeschlossen haben. Im Jahr 2017 bestand die Wi-Fi Alliance aus mehr als 800 Unternehmen aus der ganzen Welt. Im Jahr 2019 werden weltweit über 3,05 Milliarden Wi-Fi-fähige Geräte pro Jahr ausgeliefert. ⓘ

Wi-Fi verwendet mehrere Teile der IEEE-802-Protokollfamilie und ist so konzipiert, dass es nahtlos mit seinem kabelgebundenen Bruder, dem Ethernet, zusammenarbeitet. Kompatible Geräte können sich über drahtlose Zugangspunkte sowohl untereinander als auch mit kabelgebundenen Geräten und dem Internet vernetzen. Die verschiedenen Versionen von Wi-Fi werden durch verschiedene IEEE 802.11-Protokollstandards spezifiziert, wobei die verschiedenen Funktechnologien die Funkbänder, die maximalen Reichweiten und die erreichbaren Geschwindigkeiten bestimmen. Wi-Fi verwendet in der Regel die 2,4-Gigahertz- (120 mm) UHF- und 5-Gigahertz- (60 mm) SHF-Funkbänder; diese Bänder sind in mehrere Kanäle unterteilt. Diese Bänder sind in mehrere Kanäle unterteilt. Die Kanäle können von verschiedenen Netzen gemeinsam genutzt werden, aber zu jedem Zeitpunkt kann nur ein Sender lokal auf einem Kanal senden. ⓘ

Die Wellenbänder von Wi-Fi haben eine relativ hohe Absorption und eignen sich am besten für die Nutzung in Sichtweite. Viele übliche Hindernisse wie Wände, Säulen, Haushaltsgeräte usw. können die Reichweite stark verringern, was aber auch dazu beiträgt, Störungen zwischen verschiedenen Netzwerken in überfüllten Umgebungen zu minimieren. Ein Zugangspunkt (oder Hotspot) hat in Innenräumen oft eine Reichweite von etwa 20 Metern, während einige moderne Zugangspunkte im Freien eine Reichweite von bis zu 150 Metern angeben. Die Hotspot-Abdeckung kann so klein sein wie ein einzelner Raum mit Wänden, die Funkwellen blockieren, oder so groß wie viele Quadratkilometer mit vielen überlappenden Zugangspunkten, zwischen denen Roaming erlaubt ist. Im Laufe der Zeit haben sich die Geschwindigkeit und die spektrale Effizienz von Wi-Fi verbessert. Ab 2019 können einige Versionen von Wi-Fi auf geeigneter Hardware im Nahbereich Geschwindigkeiten von 9,6 Gbit/s (Gigabit pro Sekunde) erreichen. ⓘ

Geschichte

Durch eine Entscheidung der US-amerikanischen Federal Communications Commission aus dem Jahr 1985 wurden Teile der ISM-Bänder zur unlizenzierten Nutzung für die Kommunikation freigegeben. Zu diesen Frequenzbändern gehören auch die 2,4-GHz-Bänder, die von Geräten wie Mikrowellenherden genutzt werden und daher Störungen ausgesetzt sind. ⓘ

Ein Prototyp-Testfeld für ein drahtloses lokales Netz wurde 1992 von Forschern der Radiophysik-Abteilung des CSIRO in Australien entwickelt. ⓘ

Etwa zur gleichen Zeit, 1991, erfand die NCR Corporation zusammen mit der AT&T Corporation in den Niederlanden unter dem Namen WaveLAN den Vorläufer von 802.11, der für den Einsatz in Kassensystemen gedacht war. Vic Hayes von NCR, der 10 Jahre lang den Vorsitz des IEEE 802.11 innehatte, trat zusammen mit dem Bell Labs-Ingenieur Bruce Tuch an das IEEE heran, um einen Standard zu schaffen, und war an der Entwicklung der ersten Standards 802.11b und 802.11a innerhalb des IEEE beteiligt. Beide wurden später in die Wi-Fi NOW Hall of Fame aufgenommen. ⓘ

Die erste Version des 802.11-Protokolls wurde 1997 veröffentlicht und ermöglichte Verbindungsgeschwindigkeiten von bis zu 2 Mbit/s. Diese wurde 1999 mit 802.11b aktualisiert, um Verbindungsgeschwindigkeiten von 11 Mbit/s zu ermöglichen, was sich als sehr beliebt erwies. ⓘ

Im Jahr 1999 wurde die Wi-Fi Alliance als Handelsverband gegründet, um die Marke Wi-Fi zu schützen, unter der die meisten Produkte verkauft werden. ⓘ

Der große kommerzielle Durchbruch kam mit der Einführung von Wi-Fi durch Apple Inc. für die iBook-Serie von Laptops im Jahr 1999. Es war das erste Massenprodukt, das eine Wi-Fi-Netzwerkkonnektivität bot, die von Apple als AirPort bezeichnet wurde. Dies geschah in Zusammenarbeit mit der gleichen Gruppe, die an der Entwicklung des Standards beteiligt war: Vic Hayes, Bruce Tuch, Cees Links, Rich McGinn und andere von Lucent. ⓘ

Wi-Fi nutzt eine große Anzahl von Patenten, die von vielen verschiedenen Organisationen gehalten werden. Im April 2009 erklärten sich 14 Technologieunternehmen bereit, der australischen CSIRO 1 Milliarde Dollar für die Verletzung von CSIRO-Patenten zu zahlen. Australien behauptet, Wi-Fi sei eine australische Erfindung, was damals Gegenstand einer kleinen Kontroverse war. Das CSIRO hat 2012 einen weiteren Vergleich in Höhe von 220 Millionen Dollar für die Verletzung von Wi-Fi-Patenten erzielt, wobei globale Unternehmen in den Vereinigten Staaten dem CSIRO Lizenzrechte in Höhe von schätzungsweise weiteren 1 Milliarde Dollar zahlen müssen. Im Jahr 2016 wurde das WLAN-Prototypentestfeld des CSIRO als australischer Beitrag für die Ausstellung A History of the World in 100 Objects im National Museum of Australia ausgewählt. ⓘ

Etymologie und Terminologie

Der Name Wi-Fi, der mindestens seit August 1999 kommerziell genutzt wird, wurde von der Markenberatungsfirma Interbrand geprägt. Die Wi-Fi Alliance hatte Interbrand beauftragt, einen Namen zu kreieren, der "ein wenig eingängiger als 'IEEE 802.11b Direct Sequence'" war. Nach Angaben von Phil Belanger, einem Gründungsmitglied der Wi-Fi Alliance, wurde der Begriff Wi-Fi aus einer Liste von zehn Namen ausgewählt, die Interbrand vorgeschlagen hatte. ⓘ

Kurze Zeit nach der Einführung des Markennamens verwendete die Wi-Fi Alliance den Werbeslogan "The Standard for Wireless Fidelity", und in einigen Veröffentlichungen wurde die Wi-Fi Alliance auch als "Wireless Fidelity Alliance Inc" bezeichnet. Der Name wird oft als WiFi, Wifi oder wifi geschrieben, aber diese Bezeichnungen sind nicht von der Wi-Fi Alliance genehmigt. Das IEEE ist eine separate, aber verwandte Organisation, und auf ihrer Website heißt es: "WiFi ist eine Kurzbezeichnung für Wireless Fidelity". ⓘ

Interbrand hat auch das Wi-Fi-Logo entworfen. Das Yin-Yang-Wi-Fi-Logo zeigt die Zertifizierung eines Produkts für Interoperabilität an. ⓘ

Andere Technologien, die für feste Standorte bestimmt sind, wie Motorola Canopy, werden gewöhnlich als Fixed Wireless bezeichnet. Zu den alternativen Drahtlostechnologien gehören Mobilfunkstandards wie 2G, 3G, 4G, 5G und LTE. ⓘ

Um eine Verbindung zu einem Wi-Fi-LAN herzustellen, muss ein Computer mit einem Wireless Network Interface Controller ausgestattet sein. Die Kombination aus einem Computer und einem Schnittstellencontroller wird als Station bezeichnet. Stationen werden durch eine oder mehrere MAC-Adressen identifiziert. ⓘ

Wi-Fi-Knoten arbeiten oft im Infrastrukturmodus, bei dem die gesamte Kommunikation über eine Basisstation läuft. Der Ad-hoc-Modus bezieht sich auf Geräte, die direkt miteinander kommunizieren, ohne mit einem Zugangspunkt zu kommunizieren. ⓘ

Eine Dienstgruppe ist die Gruppe aller Geräte, die mit einem bestimmten Wi-Fi-Netz verbunden sind. Die Geräte in einer Dienstgruppe müssen sich nicht auf denselben Wellenbändern oder Kanälen befinden. Ein Diensteset kann lokal, unabhängig, erweitert, vermascht oder eine Kombination davon sein. ⓘ

Jeder Dienstsatz hat eine zugehörige Kennung, eine 32-Byte-SSID (Service Set Identifier), die das Netzwerk identifiziert. Die SSID wird in den Geräten konfiguriert, die Teil des Netzes sind. ⓘ

Ein Basic Service Set (BSS) ist eine Gruppe von Stationen, die denselben drahtlosen Kanal, dieselbe SSID und andere Einstellungen nutzen und sich drahtlos verbunden haben, in der Regel mit demselben Zugangspunkt. Jedes BSS wird durch eine MAC-Adresse, die BSSID, identifiziert. ⓘ

Zertifizierung

Das IEEE prüft keine Geräte auf ihre Konformität mit ihren Standards. Die gemeinnützige Wi-Fi Alliance wurde 1999 gegründet, um diese Lücke zu schließen, um Standards für Interoperabilität und Abwärtskompatibilität festzulegen und durchzusetzen und um die drahtlose lokale Netzwerktechnologie zu fördern. Im Jahr 2017 gehören der Wi-Fi Alliance mehr als 800 Unternehmen an. Dazu gehören 3Com (jetzt im Besitz von Hewlett Packard Enterprise), Aironet (jetzt im Besitz von Cisco), Harris Semiconductor (jetzt im Besitz von Intersil), Lucent (jetzt im Besitz von Nokia), Nokia und Symbol Technologies (jetzt im Besitz von Zebra Technologies). Die Wi-Fi Alliance setzt die Verwendung der Marke Wi-Fi für Technologien durch, die auf den IEEE 802.11-Standards des IEEE basieren. Dazu gehören WLAN-Verbindungen (Wireless Local Area Network), Verbindungen von Gerät zu Gerät (wie Wi-Fi Peer to Peer oder Wi-Fi Direct), PAN-Verbindungen (Personal Area Network), LAN-Verbindungen (Local Area Network) und sogar einige begrenzte WAN-Verbindungen (Wide Area Network). Hersteller, die Mitglied in der Wi-Fi Alliance sind und deren Produkte den Zertifizierungsprozess bestehen, erhalten das Recht, diese Produkte mit dem Wi-Fi-Logo zu kennzeichnen. ⓘ

Der Zertifizierungsprozess erfordert insbesondere die Konformität mit den IEEE 802.11-Funkstandards, den WPA- und WPA2-Sicherheitsstandards und dem EAP-Authentifizierungsstandard. Die Zertifizierung kann optional auch Tests der IEEE 802.11-Entwürfe, der Interaktion mit der Mobilfunktechnologie in konvergenten Geräten und Funktionen in Bezug auf Sicherheitseinstellungen, Multimedia und Energiesparen umfassen. ⓘ

Nicht jedes Wi-Fi-Gerät wird zur Zertifizierung eingereicht. Das Fehlen einer Wi-Fi-Zertifizierung bedeutet nicht unbedingt, dass ein Gerät mit anderen Wi-Fi-Geräten inkompatibel ist. Die Wi-Fi Alliance kann abgeleitete Begriffe wie Super Wi-Fi, die von der US-amerikanischen Federal Communications Commission (FCC) geprägt wurden, um die vorgeschlagene Vernetzung im UHF-Fernsehband in den USA zu beschreiben, genehmigen oder nicht. ⓘ

1999 wurde die Organisation ursprünglich unter dem Namen Wireless Ethernet Compatibility Alliance (WECA) gegründet. 2002 benannte sich die WECA um in die Wi‑Fi Alliance®. ⓘ

Die Wi‑Fi‑Allianz zertifiziert Produkte verschiedener Hersteller auf der Basis des IEEE-802.11-Standards, um so den Betrieb unterschiedlicher Geräte miteinander zu gewährleisten (Interoperabilität). Hintergrund war, dass in vielen Produkten der Standard nicht vollständig implementiert bzw. durch proprietäre Erweiterungen aufgeweicht wurde. Dadurch ergaben sich häufig Inkompatibilitäten zwischen Produkten verschiedener Hersteller. ⓘ

Das Konsortium gab am 31. Oktober 2002 bekannt, mit Wi-Fi Protected Access (WPA) eine Teilmenge des damals zukünftigen IEEE-Standards 802.11i als neue Verschlüsselungstechnik zu etablieren, um noch vor der Verabschiedung des neuen Standards das als unsicher geltende Verschlüsselungsverfahren WEP abzulösen. Nach der Verabschiedung von 802.11i prägte die Wi‑Fi analog dazu den Begriff WPA2. ⓘ

Die Wi‑Fi‑Allianz umfasst über 300 Unternehmen als Mitglieder. Anbei eine Auswahl der Mitglieder:

|

Die Alliance wird für ihre langsamen Prozesse kritisiert und dass viele verabschiedete Standards keine Marktreife oder -geltung erlangen. ⓘ

Auch die Mitarbeit bei technischen Verbesserungen ist gering, viel Raum nehmen Patentansprüche und nutzlose Funktionen ein, die Weiterentwicklung von WLAN verläuft insgesamt schleppend. ⓘ

Einige Mitglieder der Allianz wurden bereits kartellrechtlich auffällig, als sie versuchten Verbesserungen in den kommenden Standard zu verschieben. ⓘ

Versionen und Generationen

| Generation | IEEE Norm |

Maximale Verbindungsrate (Mbit/s) |

Angenommene | Funk Frequenz (GHz) ⓘ |

|---|---|---|---|---|

| Wi-Fi 7 | 802.11be | 40000 | TBA | 2.4/5/6 |

| Wi-Fi 6E | 802.11ax | 600 bis 9608 | 2020 | 2.4/5/6 |

| Wi-Fi 6 | 2019 | 2.4/5 | ||

| WLAN 5 | 802.11ac | 433 bis 6933 | 2014 | 5 |

| WLAN 4 | 802.11n | 72 bis 600 | 2008 | 2.4/5 |

| (Wi-Fi 3*) | 802.11g | 6 bis 54 | 2003 | 2.4 |

| (Wi-Fi 2*) | 802.11a | 6 bis 54 | 1999 | 5 |

| (Wi-Fi 1*) | 802.11b | 1 bis 11 | 1999 | 2.4 |

| (Wi-Fi 0*) | 802.11 | 1 bis 2 | 1997 | 2.4 |

| *: (Wi-Fi 0, 1, 2, 3, sind nicht markenrechtlich geschützt.) | ||||

Die Geräte unterstützen häufig mehrere Wi-Fi-Versionen. Um zu kommunizieren, müssen die Geräte eine gemeinsame Wi-Fi-Version verwenden. Die Versionen unterscheiden sich in den Funkwellenbändern, auf denen sie arbeiten, in der Funkbandbreite, die sie belegen, in den maximalen Datenraten, die sie unterstützen, und in anderen Details. Einige Versionen erlauben die Verwendung mehrerer Antennen, was höhere Geschwindigkeiten und geringere Störungen ermöglicht. ⓘ

In der Vergangenheit haben die Geräte die Wi-Fi-Versionen einfach mit dem Namen des von ihnen unterstützten IEEE-Standards aufgeführt. Im Jahr 2018 führte die Wi-Fi Alliance eine vereinfachte Nummerierung der Wi-Fi-Generationen ein, um Geräte anzugeben, die Wi-Fi 4 (802.11n), Wi-Fi 5 (802.11ac) und Wi-Fi 6 (802.11ax) unterstützen. Diese Generationen weisen ein hohes Maß an Abwärtskompatibilität mit früheren Versionen auf. Die Allianz hat erklärt, dass die Generationsstufe 4, 5 oder 6 in der Benutzeroberfläche angezeigt werden kann, wenn eine Verbindung besteht, zusammen mit der Signalstärke. ⓘ

Die Liste der wichtigsten Versionen von Wi-Fi lautet: 802.11a, 802.11b, 802.11g, 802.11n (Wi-Fi 4), 802.11h, 802.11i, 802.11-2007, 802.11-2012, 802.11ac (Wi-Fi 5), 802.11ad, 802.11af, 802.11-2016, 802.11ah, 802.11ai, 802.11aj, 802.11aq, 802.11ax (Wi-Fi 6), 802.11ay. ⓘ

Verwendet

Internet

Die Wi-Fi-Technologie kann verwendet werden, um Geräten, die sich innerhalb der Wi-Fi-Reichweite eines oder mehrerer mit dem Internet verbundener Router befinden, den Zugang zum lokalen Netz und zum Internet zu ermöglichen. Die Reichweite eines oder mehrerer miteinander verbundener Zugangspunkte (Hotspots) kann sich von einem Gebiet von wenigen Räumen bis hin zu vielen Quadratkilometern erstrecken. Für die Abdeckung eines größeren Gebiets ist möglicherweise eine Gruppe von Zugangspunkten mit überlappender Abdeckung erforderlich. Die öffentliche Wi-Fi-Technologie für den Außenbereich wurde beispielsweise erfolgreich in drahtlosen Mesh-Netzwerken in London eingesetzt. Ein internationales Beispiel ist Fon. ⓘ

Wi-Fi bietet Dienste in Privathaushalten, Unternehmen und an öffentlichen Orten. Wi-Fi-Hotspots können entweder kostenlos oder kommerziell eingerichtet werden, wobei für den Zugang häufig eine firmeneigene Webseite verwendet wird. Organisationen, Enthusiasten, Behörden und Unternehmen wie Flughäfen, Hotels und Restaurants bieten oft kostenlose oder kostenpflichtige Hotspots an, um Kunden anzulocken und Dienste zur Förderung der Geschäftstätigkeit in bestimmten Bereichen anzubieten. Router, die häufig ein digitales Teilnehmeranschlussmodem oder ein Kabelmodem und einen Wi-Fi-Zugangspunkt enthalten, werden häufig in Wohnungen und anderen Gebäuden aufgestellt, um den Internetzugang und die Internetarbeit für das Gebäude bereitzustellen. ⓘ

Ebenso können batteriebetriebene Router ein Mobilfunkmodem und einen Wi-Fi-Zugangspunkt enthalten. Wenn sie bei einem Mobilfunkanbieter abonniert sind, ermöglichen sie Wi-Fi-Stationen in der Nähe den Internetzugang über 2G-, 3G- oder 4G-Netze im Tethering-Verfahren. Viele Smartphones verfügen über eine integrierte Funktion dieser Art, einschließlich derer, die auf Android, BlackBerry, Bada, iOS, Windows Phone und Symbian basieren, obwohl die Betreiber die Funktion oft deaktivieren oder eine separate Gebühr für die Aktivierung erheben, insbesondere für Kunden mit unbegrenzten Datentarifen. "Internet-Pakete" bieten ebenfalls eigenständige Funktionen dieser Art, ohne dass ein Smartphone erforderlich ist; Beispiele hierfür sind die Geräte der Marken MiFi und WiBro. Einige Laptops, die über eine Mobilfunkmodemkarte verfügen, können auch als mobile Internet-WiFi-Zugangspunkte fungieren. ⓘ

Viele traditionelle Universitätsgelände in der entwickelten Welt bieten zumindest eine teilweise Wi-Fi-Abdeckung. Die Carnegie Mellon University errichtete 1993 auf ihrem Campus in Pittsburgh das erste campusweite drahtlose Internetnetzwerk namens Wireless Andrew, noch bevor die Marke Wi-Fi entstand. Im Februar 1997 war die Wi-Fi-Zone der CMU vollständig in Betrieb. Viele Universitäten arbeiten bei der Bereitstellung des Wi-Fi-Zugangs für Studenten und Mitarbeiter über die internationale Authentifizierungsinfrastruktur Eduroam zusammen. ⓘ

Stadtweit

Anfang der 2000er Jahre kündigten viele Städte auf der ganzen Welt Pläne für den Aufbau stadtweiter Wi-Fi-Netze an. Es gibt viele erfolgreiche Beispiele; 2004 wurde Mysore (Mysuru) die erste Wi-Fi-fähige Stadt Indiens. Ein Unternehmen namens WiFiyNet hat in Mysore Hotspots eingerichtet, die die gesamte Stadt und einige umliegende Dörfer abdecken. ⓘ

Im Jahr 2005 wurden St. Cloud, Florida, und Sunnyvale, Kalifornien, die ersten Städte in den Vereinigten Staaten, die stadtweit kostenloses Wi-Fi anbieten (von MetroFi). Minneapolis hat seinem Anbieter jährlich 1,2 Millionen Dollar Gewinn eingebracht. ⓘ

Im Mai 2010 versprach der damalige Londoner Bürgermeister Boris Johnson, bis 2012 ein flächendeckendes Wi-Fi in London einzuführen. Mehrere Stadtbezirke, darunter Westminster und Islington, verfügten zu diesem Zeitpunkt bereits über eine umfassende Wi-Fi-Abdeckung im Freien. ⓘ

New York City kündigte 2014 eine stadtweite Kampagne zur Umwandlung alter Telefonzellen in digitalisierte "Kioske" an. Das Projekt mit dem Namen LinkNYC hat ein Netz von Kiosken geschaffen, die als öffentliche WiFi-Hotspots, hochauflösende Bildschirme und Festnetzanschlüsse dienen. Die Installation der Bildschirme begann Ende 2015. Die Stadtverwaltung plant, im Laufe der Zeit mehr als siebentausend Kioske zu installieren, um LinkNYC zum größten und schnellsten öffentlichen, von der Regierung betriebenen WiFi-Netzwerk der Welt zu machen. Das Vereinigte Königreich hat ein ähnliches Projekt in allen größeren Städten des Landes geplant, wobei die erste Implementierung im Londoner Stadtbezirk Camden stattfinden soll. ⓘ

Die Behörden der südkoreanischen Hauptstadt Seoul wollen an mehr als 10 000 Orten in der Stadt kostenlosen Internetzugang bereitstellen, darunter an öffentlichen Plätzen, Hauptstraßen und dicht besiedelten Wohngebieten. Seoul wird KT, LG Telecom und SK Telecom Pachtverträge erteilen. Die Unternehmen werden 44 Millionen Dollar in das Projekt investieren, das 2015 abgeschlossen werden sollte. ⓘ

Geolokalisierung

Wi-Fi-Positionierungssysteme verwenden die Positionen von Wi-Fi-Hotspots, um den Standort eines Geräts zu ermitteln. ⓘ

Bewegungserkennung

Die Wi-Fi-Sensorik wird in Anwendungen wie der Bewegungserkennung und der Gestenerkennung eingesetzt. ⓘ

Funktionsprinzipien

Wi-Fi-Stationen kommunizieren, indem sie sich gegenseitig Datenpakete senden: Datenblöcke, die einzeln über Funk gesendet und übertragen werden. Wie bei allen Funkgeräten geschieht dies durch die Modulation und Demodulation von Trägerwellen. Die verschiedenen Wi-Fi-Versionen verwenden unterschiedliche Techniken: 802.11b verwendet DSSS auf einem einzigen Träger, während 802.11a, Wi-Fi 4, 5 und 6 mehrere Träger auf leicht unterschiedlichen Frequenzen innerhalb des Kanals verwenden (OFDM). ⓘ

Wie bei anderen IEEE-802-LANs werden die Stationen mit einer weltweit eindeutigen 48-Bit-MAC-Adresse programmiert (oft auf dem Gerät aufgedruckt), so dass jede Wi-Fi-Station eine eindeutige Adresse hat. Die MAC-Adressen werden verwendet, um sowohl das Ziel als auch die Quelle eines jeden Datenpakets zu bestimmen. Wi-Fi baut Verbindungen auf Link-Ebene auf, die sowohl über die Ziel- als auch über die Quelladresse definiert werden können. Beim Empfang einer Übertragung verwendet der Empfänger die Zieladresse, um festzustellen, ob die Übertragung für die Station relevant ist oder ignoriert werden sollte. Eine Netzwerkschnittstelle akzeptiert normalerweise keine Pakete, die an andere Wi-Fi-Stationen gerichtet sind. ⓘ

Die Kanäle werden halbduplex verwendet und können von mehreren Netzen gemeinsam genutzt werden. Wenn die Kommunikation auf demselben Kanal erfolgt, werden alle von einem Computer gesendeten Informationen lokal von allen empfangen, auch wenn diese Informationen nur für ein Ziel bestimmt sind. Die Netzwerkkarte unterbricht die CPU nur dann, wenn entsprechende Pakete empfangen werden: Informationen, die nicht an sie gerichtet sind, ignoriert die Karte. Die Verwendung desselben Kanals bedeutet auch, dass die Datenbandbreite gemeinsam genutzt wird, so dass beispielsweise die jedem Gerät zur Verfügung stehende Datenbandbreite halbiert wird, wenn zwei Stationen aktiv senden. ⓘ

Ein Schema, das als Carrier Sense Multiple Access mit Kollisionsvermeidung (CSMA/CA) bekannt ist, regelt die Art und Weise, wie sich die Stationen die Kanäle teilen. Bei CSMA/CA versuchen die Stationen, Kollisionen zu vermeiden, indem sie erst mit der Übertragung beginnen, wenn der Kanal als "frei" erkannt wird, und dann ihre Datenpakete vollständig übertragen. Aus geometrischen Gründen können Kollisionen jedoch nicht vollständig vermieden werden. Eine Kollision entsteht, wenn eine Station mehrere Signale auf einem Kanal gleichzeitig empfängt. Dadurch werden die übertragenen Daten verfälscht und die Stationen müssen unter Umständen eine erneute Übertragung vornehmen. Die verlorenen Daten und die erneute Übertragung verringern den Durchsatz, in einigen Fällen sogar erheblich. ⓘ

Wellenbereich

Der 802.11-Standard sieht mehrere verschiedene Funkfrequenzbereiche für die Wi-Fi-Kommunikation vor: 900 MHz, 2,4 GHz, 3,6 GHz, 4,9 GHz, 5 GHz, 5,9 GHz und 60 GHz. Jeder Bereich ist in eine Vielzahl von Kanälen unterteilt. In den Normen sind die Kanäle in einem Abstand von 5 MHz innerhalb eines Bandes nummeriert (außer im 60-GHz-Band, wo sie im Abstand von 2,16 GHz liegen), und die Nummer bezieht sich auf die Mittenfrequenz des Kanals. Obwohl die Kanäle im Abstand von 5 MHz nummeriert sind, belegen die Sender in der Regel mindestens 20 MHz, und die Normen lassen es zu, dass Kanäle zusammengeschaltet werden, um breitere Kanäle für einen höheren Durchsatz zu bilden. ⓘ

Die Länder wenden ihre eigenen Vorschriften für die zulässigen Kanäle, die erlaubten Benutzer und die maximalen Leistungspegel innerhalb dieser Frequenzbereiche an. 802.11b/g/n kann das 2,4-GHz-Band nutzen, das in den Vereinigten Staaten unter den FCC-Bestimmungen und -Vorschriften Teil 15 betrieben wird. In diesem Frequenzband können Geräte gelegentlich von Mikrowellenherden, schnurlosen Telefonen, USB 3.0-Hubs und Bluetooth-Geräten gestört werden. ⓘ

Die Frequenzzuweisungen und Betriebsbeschränkungen sind weltweit nicht einheitlich: In Australien und Europa sind zusätzlich zu den 11 Kanälen, die in den Vereinigten Staaten für das 2,4-GHz-Band zugelassen sind, zwei weitere Kanäle (12, 13) zulässig, während in Japan drei weitere Kanäle (12-14) zur Verfügung stehen. In den USA und anderen Ländern dürfen 802.11a- und 802.11g-Geräte ohne Lizenz betrieben werden, wie in Teil 15 der FCC-Vorschriften und -Richtlinien erlaubt. ⓘ

802.11a/h/j/n/ac/ax können das 5-GHz-U-NII-Band nutzen, das in weiten Teilen der Welt mindestens 23 sich nicht überlappende 20-MHz-Kanäle bietet, im Gegensatz zum 2,4-GHz-Band, in dem die Kanäle nur 5 MHz breit sind. Im Allgemeinen haben niedrigere Frequenzen eine größere Reichweite, aber eine geringere Kapazität. Die 5-GHz-Bänder werden von den üblichen Baumaterialien stärker absorbiert als die 2,4-GHz-Bänder und bieten normalerweise eine geringere Reichweite. ⓘ

Da die 802.11-Spezifikationen weiterentwickelt wurden, um einen höheren Durchsatz zu unterstützen, sind die Protokolle bei der Nutzung der Bandbreite wesentlich effizienter geworden. Außerdem haben sie die Fähigkeit erlangt, Kanäle zusammenzufassen (oder "zu verbinden"), um noch mehr Durchsatz zu erzielen, wenn die Bandbreite verfügbar ist. 802.11n ermöglicht eine Verdoppelung des Funkspektrums/der Bandbreite (40 MHz - 8 Kanäle) im Vergleich zu 802.11a oder 802.11g (20 MHz). 802.11n kann auch so eingestellt werden, dass es sich auf eine Bandbreite von 20 MHz beschränkt, um Störungen in dichten Gemeinden zu vermeiden. Im 5-GHz-Band sind Signale mit einer Bandbreite von 20 MHz, 40 MHz, 80 MHz und 160 MHz mit einigen Einschränkungen zulässig, was wesentlich schnellere Verbindungen ermöglicht. ⓘ

Ein zellulares 4G+ Wi-Fi-Modem mit zwei Bändern von Huawei ⓘ |

Kommunikations-Stack

Wi-Fi ist Teil der IEEE-802-Protokollfamilie. Die Daten werden in 802.11-Rahmen organisiert, die auf der Datenübertragungsschicht den Ethernet-Rahmen sehr ähnlich sind, aber zusätzliche Adressfelder enthalten. MAC-Adressen werden als Netzwerkadressen für das Routing über das LAN verwendet. ⓘ

Die Spezifikationen für die MAC- und die physikalische Schicht (PHY) von Wi-Fi werden von IEEE 802.11 für die Modulation und den Empfang einer oder mehrerer Trägerwellen zur Übertragung der Daten im Infrarotbereich und in den Frequenzbändern 2,4, 3,6, 5, 6 oder 60 GHz festgelegt. Sie werden vom IEEE LAN/MAN Standards Committee (IEEE 802) erstellt und gepflegt. Die Basisversion der Norm wurde 1997 veröffentlicht und in der Folge mehrfach ergänzt. Der Standard und die Änderungen bilden die Grundlage für drahtlose Netzwerkprodukte, die die Marke Wi-Fi verwenden. Obwohl jede Änderung offiziell aufgehoben wird, wenn sie in die neueste Version des Standards aufgenommen wird, neigen die Unternehmen dazu, sich an den Änderungen zu orientieren, da sie die Fähigkeiten ihrer Produkte prägnant bezeichnen. Infolgedessen wird auf dem Markt jede Revision zu einer eigenen Norm. ⓘ

Zusätzlich zu 802.11 enthält die IEEE-802-Protokollfamilie spezielle Bestimmungen für Wi-Fi. Diese sind erforderlich, weil die kabelbasierten Medien von Ethernet in der Regel nicht gemeinsam genutzt werden, während bei drahtlosen Übertragungen alle Stationen innerhalb der Reichweite, die diesen Funkkanal nutzen, empfangen werden. Während Ethernet im Wesentlichen vernachlässigbare Fehlerraten aufweist, sind drahtlose Kommunikationsmedien erheblichen Störungen ausgesetzt. Daher ist die genaue Übertragung nicht garantiert, so dass die Zustellung nach dem Best-Effort-Prinzip erfolgt. Aus diesem Grund verwendet die von IEEE 802.2 spezifizierte Logical Link Control (LLC) für Wi-Fi die MAC-Protokolle (Media Access Control) von Wi-Fi, um Wiederholungen zu verwalten, ohne sich auf höhere Ebenen des Protokollstapels zu verlassen. ⓘ

Für Internetworking-Zwecke wird Wi-Fi in der Regel als Verbindungsschicht (entspricht der physikalischen und der Datenverbindungsschicht des OSI-Modells) unterhalb der Internetschicht des Internetprotokolls eingeordnet. Das bedeutet, dass die Knoten über eine zugehörige Internetadresse verfügen, die bei entsprechender Konnektivität einen vollständigen Internetzugang ermöglicht. ⓘ

Modi

Infrastruktur

Im Infrastrukturmodus, dem am häufigsten verwendeten Modus, läuft die gesamte Kommunikation über eine Basisstation. Für die Kommunikation innerhalb des Netzes bedeutet dies eine zusätzliche Nutzung der Funkfrequenzen, hat aber den Vorteil, dass zwei beliebige Stationen, die mit der Basisstation kommunizieren können, auch über die Basisstation kommunizieren können, was die Protokolle enorm vereinfacht. ⓘ

Ad hoc und Wi-Fi direkt

Wi-Fi ermöglicht auch die direkte Kommunikation von einem Computer zu einem anderen, ohne dass ein Zugangspunkt zwischengeschaltet ist. Dies wird als Ad-hoc-Wi-Fi-Übertragung bezeichnet. Es gibt verschiedene Arten von Ad-hoc-Netzen. Im einfachsten Fall müssen die Netzknoten direkt miteinander kommunizieren. Bei komplexeren Protokollen können die Knoten Pakete weiterleiten, und die Knoten behalten den Überblick darüber, wie sie andere Knoten erreichen, auch wenn sie umherziehen. ⓘ

Der Ad-hoc-Modus wurde erstmals 1996 von Chai Keong Toh in seinem Patent für drahtloses Ad-hoc-Routing beschrieben, das er mit Lucent WaveLAN 802.11a Wireless auf IBM ThinkPads über ein Szenario mit großen Knoten in einem Gebiet von über einer Meile implementierte. Der Erfolg wurde in der Zeitschrift Mobile Computing (1999) festgehalten und später formell in IEEE Transactions on Wireless Communications, 2002 und ACM SIGMETRICS Performance Evaluation Review, 2001 veröffentlicht. ⓘ

Dieser drahtlose Ad-hoc-Netzmodus hat sich bei tragbaren Multiplayer-Spielkonsolen wie dem Nintendo DS, der PlayStation Portable, Digitalkameras und anderen Geräten der Unterhaltungselektronik bewährt. Einige Geräte können ihre Internetverbindung auch über Ad-hoc-Netzwerke gemeinsam nutzen und so zu Hotspots oder "virtuellen Routern" werden. ⓘ

In ähnlicher Weise fördert die Wi-Fi Alliance die Spezifikation Wi-Fi Direct für die Übertragung von Dateien und die gemeinsame Nutzung von Medien durch eine neue Erkennungs- und Sicherheitsmethode. Wi-Fi Direct wurde im Oktober 2010 eingeführt. ⓘ

Eine andere Art der direkten Kommunikation über Wi-Fi ist das Tunneled Direct-Link Setup (TDLS), mit dem zwei Geräte im selben Wi-Fi-Netz direkt und nicht über den Zugangspunkt kommunizieren können. ⓘ

Mehrere Zugangspunkte

Ein Extended Service Set kann durch den Einsatz mehrerer Zugangspunkte gebildet werden, die mit derselben SSID und denselben Sicherheitseinstellungen konfiguriert sind. Wi-Fi-Client-Geräte stellen in der Regel eine Verbindung zu dem Zugangspunkt her, der das stärkste Signal innerhalb dieses Service-Sets liefern kann. ⓘ

Die Erhöhung der Anzahl der Wi-Fi-Zugangspunkte für ein Netzwerk bietet Redundanz, bessere Reichweite, Unterstützung für schnelles Roaming und eine höhere Gesamtkapazität des Netzwerks durch die Verwendung von mehr Kanälen oder die Definition kleinerer Zellen. Mit Ausnahme der kleinsten Implementierungen (z. B. Heim- oder kleine Büronetzwerke) haben sich Wi-Fi-Implementierungen hin zu "dünnen" Zugangspunkten entwickelt, bei denen ein Großteil der Netzwerkintelligenz in einem zentralen Netzwerkgerät untergebracht ist und die einzelnen Zugangspunkte die Rolle von "dummen" Transceivern übernehmen. Bei Außenanwendungen können Mesh-Topologien zum Einsatz kommen. ⓘ

Leistung

Die Wi-Fi-Reichweite hängt von Faktoren wie dem Frequenzband, der Funkleistung, der Empfängerempfindlichkeit, der Antennenverstärkung, dem Antennentyp und der Modulationstechnik ab. Auch die Ausbreitungseigenschaften der Signale können einen großen Einfluss haben. ⓘ

Bei größeren Entfernungen und größerer Signalabsorption ist die Geschwindigkeit in der Regel geringer. ⓘ

Leistung des Senders

Im Vergleich zu Mobiltelefonen und ähnlichen Technologien sind Wi-Fi-Sender Geräte mit geringer Leistung. Im Allgemeinen wird die maximale Sendeleistung eines Wi-Fi-Geräts durch lokale Vorschriften begrenzt, z. B. FCC Teil 15 in den USA. Die äquivalente isotrope Strahlungsleistung (EIRP) ist in der Europäischen Union auf 20 dBm (100 mW) begrenzt. ⓘ

Um die Anforderungen für drahtlose LAN-Anwendungen zu erfüllen, hat Wi-Fi einen höheren Stromverbrauch im Vergleich zu einigen anderen Standards, die zur Unterstützung von drahtlosen PAN-Anwendungen (Personal Area Network) entwickelt wurden. Bluetooth bietet beispielsweise eine viel kürzere Ausbreitungsreichweite zwischen 1 und 100 Metern und hat daher im Allgemeinen einen geringeren Stromverbrauch. Andere stromsparende Technologien wie ZigBee haben eine ziemlich große Reichweite, aber eine viel niedrigere Datenrate. Der hohe Stromverbrauch von Wi-Fi macht die Batterielebensdauer in einigen mobilen Geräten zu einem Problem. ⓘ

Antenne

Ein Access Point nach 802.11b oder 802.11g hat mit der serienmäßigen Rundstrahlantenne eine Reichweite von bis zu 100 m (0,062 mi). Dasselbe Funkgerät mit einer externen Halbparabolantenne (15 dB Gewinn) und einem ähnlich ausgestatteten Empfänger am anderen Ende kann eine Reichweite von über 20 Meilen haben. ⓘ

Ein höherer Gewinn (dBi) bedeutet eine weitere Abweichung (im Allgemeinen in Richtung der Horizontalen) von einem theoretischen, perfekt isotropen Strahler, und daher kann die Antenne ein nutzbares Signal weiter in bestimmte Richtungen projizieren oder empfangen, verglichen mit einer ähnlichen Ausgangsleistung auf einer isotropen Antenne. Zum Beispiel hat eine 8-dBi-Antenne mit einem 100-mW-Treiber eine ähnliche horizontale Reichweite wie eine 6-dBi-Antenne, die mit 500 mW betrieben wird. Dabei wird davon ausgegangen, dass die Strahlung in der Vertikalen verloren geht; dies ist in manchen Situationen, insbesondere in großen Gebäuden oder innerhalb eines Hohlleiters, nicht der Fall. Im obigen Beispiel könnte ein gerichteter Hohlleiter dazu führen, dass die 6-dBi-Antenne mit geringer Leistung viel weiter in eine einzige Richtung strahlt als die 8-dBi-Antenne, die sich nicht in einem Hohlleiter befindet, selbst wenn beide mit 100 mW betrieben werden. ⓘ

Bei drahtlosen Routern mit abnehmbaren Antennen ist es möglich, die Reichweite zu verbessern, indem aufgerüstete Antennen angebracht werden, die in bestimmten Richtungen einen höheren Gewinn bieten. Die Reichweite im Freien kann durch den Einsatz von Richtantennen mit hohem Gewinn am Router und an den entfernten Geräten auf viele Kilometer erhöht werden. ⓘ

Ein Wi-Fi-Detektor im Schlüsselanhängerformat ⓘ |

MIMO (mehrere Eingänge und mehrere Ausgänge)

Wi-Fi 4 und höhere Standards erlauben es, dass Geräte mehrere Antennen an Sendern und Empfängern haben. Mit mehreren Antennen können die Geräte die Mehrwegeausbreitung in denselben Frequenzbändern nutzen und so wesentlich höhere Geschwindigkeiten und eine größere Reichweite erzielen. ⓘ

Mit Wi-Fi 4 kann die Reichweite im Vergleich zu früheren Standards mehr als verdoppelt werden. ⓘ

Der Wi-Fi 5-Standard nutzt ausschließlich das 5-GHz-Band und ermöglicht einen WLAN-Durchsatz von mindestens 1 Gigabit pro Sekunde für mehrere Stationen und einen Durchsatz von mindestens 500 Mbit/s für eine einzelne Station. Seit dem ersten Quartal 2016 zertifiziert die Wi-Fi Alliance Geräte, die dem 802.11ac-Standard entsprechen, als "Wi-Fi CERTIFIED ac". Dieser Standard verwendet mehrere Signalverarbeitungstechniken wie Multi-User-MIMO und 4X4 Spatial Multiplexing Streams sowie eine große Kanalbandbreite (160 MHz), um einen Gigabit-Durchsatz zu erreichen. Laut einer Studie von IHS Technology entfielen im ersten Quartal 2016 70 % des gesamten Umsatzes mit Access Points auf 802.11ac-Geräte. ⓘ

Funkausbreitung

Bei Wi-Fi-Signalen funktioniert die Sichtverbindung in der Regel am besten, aber Signale können durch und um Strukturen herum übertragen, absorbiert, reflektiert, gebrochen, gebeugt und auf- und abgeblendet werden, und zwar sowohl durch vom Menschen geschaffene als auch natürliche Strukturen. Wi-Fi-Signale werden durch metallische Strukturen (z. B. Bewehrungsstäbe in Beton, Low-E-Beschichtungen in Verglasungen) und Wasser (z. B. in der Vegetation) sehr stark beeinträchtigt. ⓘ

Aufgrund der komplexen Natur der Funkausbreitung bei typischen Wi-Fi-Frequenzen, insbesondere in der Nähe von Bäumen und Gebäuden, können Algorithmen die Wi-Fi-Signalstärke für ein bestimmtes Gebiet in Bezug auf einen Sender nur ungefähr vorhersagen. Dieser Effekt gilt nicht in gleichem Maße für Wi-Fi mit großer Reichweite, da längere Verbindungen in der Regel von Türmen aus betrieben werden, die über dem umgebenden Laubwerk senden. ⓘ

Die mobile Nutzung von Wi-Fi über größere Entfernungen ist beispielsweise auf die Verwendung in einem Auto auf dem Weg von einem Hotspot zum anderen beschränkt. Andere Drahtlostechnologien sind für die Kommunikation mit fahrenden Fahrzeugen besser geeignet. ⓘ

Entfernungsaufzeichnungen

Zu den Entfernungsrekorden (mit nicht standardisierten Geräten) gehören 382 km im Juni 2007, gehalten von Ermanno Pietrosemoli und EsLaRed aus Venezuela, die etwa 3 MB Daten zwischen den Berggipfeln von El Águila und Platillon übertragen haben. Die schwedische Raumfahrtagentur übertrug Daten über eine Entfernung von 420 km, wobei 6-Watt-Verstärker verwendet wurden, um einen Stratosphärenballon über dem Boden zu erreichen. ⓘ

Interferenzen

Wi-Fi-Verbindungen können blockiert oder die Internetgeschwindigkeit verringert werden, wenn sich andere Geräte in der gleichen Gegend befinden. Die Wi-Fi-Protokolle sind so konzipiert, dass die Wellenbänder gerecht aufgeteilt werden, was oft mit geringen oder gar keinen Störungen funktioniert. Um Kollisionen mit Wi-Fi-Geräten und Nicht-Wi-Fi-Geräten zu minimieren, verwendet Wi-Fi das CSMA/CA-Verfahren (Carrier-sense multiple access with collision avoidance), bei dem die Sender vor dem Senden zuhören und die Übertragung von Paketen verzögern, wenn sie feststellen, dass andere Geräte auf dem Kanal aktiv sind, oder wenn Rauschen von benachbarten Kanälen oder Nicht-Wi-Fi-Quellen festgestellt wird. Dennoch sind Wi-Fi-Netze immer noch anfällig für das Problem der versteckten und ungeschützten Knoten. ⓘ

Ein Wi-Fi-Signal mit Standardgeschwindigkeit belegt fünf Kanäle im 2,4-GHz-Band. Störungen können durch sich überlappende Kanäle verursacht werden. Zwei Kanalnummern, die sich um fünf oder mehr unterscheiden, wie z. B. 2 und 7, überschneiden sich nicht (keine Nachbarkanalstörung). Die oft wiederholte Aussage, dass die Kanäle 1, 6 und 11 die einzigen Kanäle sind, die sich nicht überschneiden, ist daher nicht korrekt. Die Kanäle 1, 6 und 11 sind die einzige Gruppe von drei sich nicht überschneidenden Kanälen in Nordamerika. Ob die Überlappung jedoch signifikant ist, hängt von den räumlichen Abständen ab. Bei Kanälen, die viermal voneinander entfernt sind, sind die Interferenzen vernachlässigbar - viel geringer als bei der Wiederverwendung von Kanälen (die zu Gleichkanalinterferenzen führt) -, da die Sender mindestens einige Meter voneinander entfernt sind. In Europa und Japan, wo Kanal 13 verfügbar ist, wird die Verwendung der Kanäle 1, 5, 9 und 13 für 802.11g und 802.11n empfohlen. ⓘ

Viele 2,4-GHz-802.11b- und 802.11g-Zugangspunkte wählen jedoch bei der ersten Inbetriebnahme standardmäßig denselben Kanal, was zu einer Überlastung bestimmter Kanäle führt. Wi-Fi-Verschmutzung oder eine übermäßige Anzahl von Zugangspunkten in der Umgebung kann den Zugang verhindern und die Nutzung anderer Zugangspunkte durch andere Geräte stören sowie das Signal-Rausch-Verhältnis (SNR) zwischen den Zugangspunkten verringern. Diese Probleme können in Gebieten mit hoher Dichte auftreten, z. B. in großen Wohnkomplexen oder Bürogebäuden mit vielen Wi-Fi-Zugangspunkten. ⓘ

Andere Geräte nutzen das 2,4-GHz-Band: Mikrowellenherde, ISM-Band-Geräte, Sicherheitskameras, ZigBee-Geräte, Bluetooth-Geräte, Videosender, schnurlose Telefone, Babyphone und in einigen Ländern auch Amateurfunk, die alle erhebliche zusätzliche Störungen verursachen können. Dies ist auch ein Problem, wenn Gemeinden oder andere große Einrichtungen (z. B. Universitäten) versuchen, ein großes Gebiet abzudecken. Auf einigen 5-GHz-Bändern können an manchen Orten Störungen durch Radarsysteme auftreten. Basisstationen, die diese Bänder unterstützen, verwenden eine dynamische Frequenzauswahl, die nach Radargeräten sucht und bei deren Entdeckung ein Netz in diesem Band nicht zugelassen wird. ⓘ

Diese Bänder können von Sendern mit geringer Leistung ohne Lizenz und mit wenigen Einschränkungen genutzt werden. Unbeabsichtigte Störungen sind zwar üblich, aber gegen Nutzer, die vorsätzliche Störungen verursachen (insbesondere bei dem Versuch, diese Bänder für kommerzielle Zwecke lokal zu monopolisieren), wurden hohe Geldstrafen verhängt. ⓘ

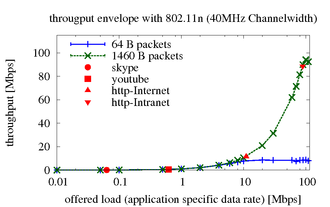

Durchsatz

Die verschiedenen Layer-2-Varianten von IEEE 802.11 haben unterschiedliche Eigenschaften. Bei allen Varianten von 802.11 werden die maximal erreichbaren Durchsätze entweder auf der Grundlage von Messungen unter idealen Bedingungen oder bei den Layer-2-Datenraten angegeben. Dies gilt jedoch nicht für typische Einsätze, bei denen Daten zwischen zwei Endpunkten übertragen werden, von denen mindestens einer typischerweise mit einer kabelgebundenen Infrastruktur und der andere über eine drahtlose Verbindung mit einer Infrastruktur verbunden ist. ⓘ

Das bedeutet, dass Datenrahmen typischerweise ein 802.11 (WLAN) Medium passieren und in 802.3 (Ethernet) oder umgekehrt umgewandelt werden. ⓘ

Aufgrund der unterschiedlichen Länge der Rahmen (Header) dieser beiden Medien bestimmt die Paketgröße einer Anwendung die Geschwindigkeit der Datenübertragung. Das bedeutet, dass eine Anwendung, die kleine Pakete verwendet (z. B. VoIP), einen Datenfluss mit hohem Overhead-Verkehr (niedriger Goodput) erzeugt. ⓘ

Weitere Faktoren, die zur Gesamtdatenrate der Anwendung beitragen, sind die Geschwindigkeit, mit der die Anwendung die Pakete überträgt (d. h. die Datenrate), und die Energie, mit der das Funksignal empfangen wird. Letztere wird durch die Entfernung und die konfigurierte Ausgangsleistung der kommunizierenden Geräte bestimmt. ⓘ

Die gleichen Hinweise gelten für die beigefügten Durchsatzdiagramme, die Messungen des UDP-Durchsatzes zeigen. Sie stellen jeweils den durchschnittlichen Durchsatz von 25 Messungen dar (die Fehlerbalken sind vorhanden, aber aufgrund der geringen Schwankungen kaum sichtbar), und zwar bei einer bestimmten Paketgröße (klein oder groß) und bei einer bestimmten Datenrate (10 kbit/s - 100 Mbit/s). Markierungen für Verkehrsprofile gängiger Anwendungen sind ebenfalls enthalten. Dieser Text und die Messungen gehen nicht auf Paketfehler ein, aber Informationen dazu finden Sie unter den oben genannten Referenzen. Die folgende Tabelle zeigt den maximal erreichbaren (anwendungsspezifischen) UDP-Durchsatz in denselben Szenarien (wieder dieselben Referenzen) mit verschiedenen WLAN (802.11)-Varianten. Die Mess-Hosts waren 25 Meter voneinander entfernt; Verluste werden wieder ignoriert. ⓘ

Grafische Darstellung der anwendungsspezifischen (UDP-)Leistung von Wi-Fi im 2,4-GHz-Band, mit 802.11n mit 40 MHz ⓘ |

Hardware

Wi-Fi ermöglicht die drahtlose Einrichtung von lokalen Netzwerken (LANs). Auch in Räumen, in denen keine Kabel verlegt werden können, wie in Außenbereichen und historischen Gebäuden, können drahtlose LANs eingerichtet werden. Allerdings können Gebäudewände aus bestimmten Materialien, z. B. Stein mit hohem Metallanteil, Wi-Fi-Signale blockieren. ⓘ

Ein Wi-Fi-Gerät ist ein drahtloses Gerät mit kurzer Reichweite. Wi-Fi-Geräte werden auf integrierten RF-CMOS-Schaltkreisen (RF-Schaltkreisen) hergestellt. ⓘ

Seit den frühen 2000er Jahren bauen die Hersteller in die meisten Laptops drahtlose Netzwerkadapter ein. Der Preis der Chipsätze für Wi-Fi sinkt weiter, so dass es zu einer kostengünstigen Netzwerkoption wird, die in immer mehr Geräten eingebaut wird. ⓘ

Verschiedene Marken von Zugangspunkten und Client-Netzwerkschnittstellen können auf einer grundlegenden Dienstebene zusammenarbeiten. Die von der Wi-Fi Alliance als "Wi-Fi Certified" bezeichneten Produkte sind abwärtskompatibel. Im Gegensatz zu Mobiltelefonen funktioniert jedes Standard-Wi-Fi-Gerät überall auf der Welt. ⓘ

Zugangspunkt

Ein drahtloser Zugangspunkt (WAP) verbindet eine Gruppe von drahtlosen Geräten mit einem benachbarten kabelgebundenen LAN. Ein Access Point ähnelt einem Netzwerk-Hub, der Daten zwischen angeschlossenen drahtlosen Geräten zusätzlich zu einem (in der Regel) einzelnen angeschlossenen kabelgebundenen Gerät, meist einem Ethernet-Hub oder -Switch, weiterleitet, so dass drahtlose Geräte mit anderen kabelgebundenen Geräten kommunizieren können. ⓘ

Drahtloser Adapter

Wireless-Adapter ermöglichen die Verbindung von Geräten mit einem drahtlosen Netzwerk. Diese Adapter werden über verschiedene externe oder interne Verbindungen wie PCI, miniPCI, USB, ExpressCard, Cardbus und PC Card an Geräte angeschlossen. Seit 2010 sind die meisten neueren Laptops mit integrierten internen Adaptern ausgestattet. ⓘ

Router

Drahtlose Router integrieren einen drahtlosen Zugangspunkt, einen Ethernet-Switch und eine interne Router-Firmware-Anwendung, die IP-Routing, NAT und DNS-Weiterleitung über eine integrierte WAN-Schnittstelle ermöglicht. Ein drahtloser Router ermöglicht den Anschluss von kabelgebundenen und drahtlosen Ethernet-LAN-Geräten an ein (in der Regel) einzelnes WAN-Gerät wie z. B. ein Kabelmodem, DSL-Modem oder optisches Modem. Ein drahtloser Router ermöglicht die Konfiguration aller drei Geräte, hauptsächlich des Zugangspunkts und des Routers, über ein zentrales Dienstprogramm. Bei diesem Dienstprogramm handelt es sich in der Regel um einen integrierten Webserver, auf den drahtgebundene und drahtlose LAN-Clients und oft auch WAN-Clients zugreifen können. Bei diesem Dienstprogramm kann es sich auch um eine Anwendung handeln, die auf einem Computer ausgeführt wird, wie im Fall von Apples AirPort, das mit dem AirPort-Dienstprogramm unter macOS und iOS verwaltet wird. ⓘ

Brücke

Drahtlose Netzwerkbrücken können zwei Netzwerke miteinander verbinden, um ein einziges Netzwerk auf der Datenübertragungsschicht über Wi-Fi zu bilden. Der wichtigste Standard ist das Wireless Distribution System (WDS). ⓘ

Mit Wireless Bridging kann ein kabelgebundenes Netzwerk mit einem drahtlosen Netzwerk verbunden werden. Eine Bridge unterscheidet sich von einem Access Point: Ein Access Point verbindet normalerweise drahtlose Geräte mit einem kabelgebundenen Netzwerk. Zwei drahtlose Bridge-Geräte können verwendet werden, um zwei drahtgebundene Netzwerke über eine drahtlose Verbindung zu verbinden, was in Situationen nützlich ist, in denen eine drahtgebundene Verbindung nicht verfügbar ist, z. B. zwischen zwei getrennten Häusern oder für Geräte, die keine drahtlose Netzwerkfähigkeit besitzen (aber über eine drahtgebundene Netzwerkfähigkeit verfügen), wie z. B. Unterhaltungsgeräte; alternativ kann eine drahtlose Bridge verwendet werden, um ein Gerät, das eine drahtgebundene Verbindung unterstützt, in die Lage zu versetzen, mit einem drahtlosen Netzwerkstandard zu arbeiten, der schneller ist als die vom Gerät unterstützte drahtlose Netzwerkverbindungsfunktion (externer Dongle oder eingebaut) (z. B, Ermöglichung von Wireless-N-Geschwindigkeiten (bis zur maximal unterstützten Geschwindigkeit des kabelgebundenen Ethernet-Ports sowohl auf der Bridge als auch auf den angeschlossenen Geräten, einschließlich des Wireless Access Point) für ein Gerät, das nur Wireless-G unterstützt). Eine Dual-Band-Wireless-Bridge kann auch verwendet werden, um den Betrieb eines 5-GHz-Wireless-Netzwerks auf einem Gerät zu ermöglichen, das nur 2,4-GHz-Wireless unterstützt und über einen kabelgebundenen Ethernet-Port verfügt. ⓘ

Repeater

Wireless-Range-Extender oder Wireless-Repeater können die Reichweite eines bestehenden Wireless-Netzwerks erweitern. Strategisch platzierte Reichweitenverlängerer können einen Signalbereich verlängern oder es ermöglichen, dass der Signalbereich um Barrieren herumreicht, wie sie z. B. in L-förmigen Korridoren vorhanden sind. Bei drahtlosen Geräten, die über Repeater verbunden sind, erhöht sich die Latenzzeit für jeden Hop, und der maximal verfügbare Datendurchsatz kann sich verringern. Außerdem verbrauchen zusätzliche Nutzer in einem Netz mit drahtlosen Reichweitenverlängerern die verfügbare Bandbreite schneller als ein einzelner Nutzer, der sich in einem Netz mit Extendern bewegt. Aus diesem Grund eignen sich drahtlose Reichweitenverlängerer am besten für Netze mit geringen Anforderungen an den Datendurchsatz, z. B. für Fälle, in denen ein einzelner Benutzer mit einem mit Wi-Fi ausgestatteten Tablet den erweiterten und den nicht erweiterten Teil des gesamten angeschlossenen Netzes durchwandert. Außerdem ist der Datendurchsatz eines drahtlosen Geräts, das mit einem der Repeater in der Kette verbunden ist, durch das "schwächste Glied" in der Kette zwischen dem Verbindungsursprung und dem Verbindungsende begrenzt. Netze, die drahtlose Extender verwenden, sind anfälliger für Störungen durch benachbarte Zugangspunkte, die an Teile des erweiterten Netzes angrenzen und zufällig denselben Kanal wie das erweiterte Netz belegen. ⓘ

Eingebettete Systeme

Der Sicherheitsstandard Wi-Fi Protected Setup ermöglicht es eingebetteten Geräten mit einer begrenzten grafischen Benutzeroberfläche, sich problemlos mit dem Internet zu verbinden. Wi-Fi Protected Setup hat 2 Konfigurationen: Die Push-Button-Konfiguration und die PIN-Konfiguration. Diese eingebetteten Geräte werden auch als Internet der Dinge bezeichnet und sind stromsparende, batteriebetriebene eingebettete Systeme. Mehrere Wi-Fi-Hersteller entwickeln Chips und Module für eingebettetes Wi-Fi, wie z. B. GainSpan. ⓘ

In den letzten Jahren (insbesondere seit 2007) sind zunehmend eingebettete Wi-Fi-Module erhältlich, die ein Echtzeitbetriebssystem enthalten und eine einfache Möglichkeit bieten, jedes Gerät, das über einen seriellen Anschluss kommunizieren kann, drahtlos zu aktivieren. Dies ermöglicht die Entwicklung von einfachen Überwachungsgeräten. Ein Beispiel ist ein tragbares EKG-Gerät zur Überwachung eines Patienten zu Hause. Dieses Wi-Fi-fähige Gerät kann über das Internet kommunizieren. ⓘ

Diese Wi-Fi-Module werden von den OEMs so entwickelt, dass die Implementierer nur minimale Wi-Fi-Kenntnisse benötigen, um ihre Produkte mit Wi-Fi-Konnektivität auszustatten. ⓘ

Im Juni 2014 stellte Texas Instruments mit dem SimpleLink CC3200 den ersten ARM Cortex-M4-Mikrocontroller mit integrierter spezieller Wi-Fi-MCU vor. Damit können eingebettete Systeme mit Wi-Fi-Konnektivität als Ein-Chip-Geräte gebaut werden, was ihre Kosten und Mindestgröße reduziert und es praktischer macht, drahtlos vernetzte Steuerungen in preiswerte gewöhnliche Objekte einzubauen. ⓘ

Sicherheit im Netz

Das Hauptproblem bei der Sicherheit von drahtlosen Netzwerken ist der vereinfachte Zugang zum Netzwerk im Vergleich zu herkömmlichen kabelgebundenen Netzwerken wie Ethernet. Bei kabelgebundenen Netzwerken muss man sich entweder Zugang zu einem Gebäude verschaffen (physische Verbindung zum internen Netzwerk) oder eine externe Firewall durchbrechen. Um auf Wi-Fi zuzugreifen, muss man sich lediglich in der Reichweite des Wi-Fi-Netzwerks befinden. Die meisten Unternehmensnetzwerke schützen sensible Daten und Systeme, indem sie versuchen, den Zugriff von außen zu unterbinden. Die Aktivierung einer drahtlosen Verbindung verringert die Sicherheit, wenn das Netzwerk keine oder nur eine unzureichende Verschlüsselung verwendet. ⓘ

Ein Angreifer, der sich Zugang zu einem Router eines Wi-Fi-Netzwerks verschafft hat, kann einen DNS-Spoofing-Angriff gegen jeden anderen Benutzer des Netzwerks starten, indem er eine Antwort fälscht, bevor der angefragte DNS-Server die Möglichkeit hat, zu antworten. ⓘ

Methoden zur Sicherung

Eine gängige Maßnahme zur Abschreckung unbefugter Benutzer besteht darin, den Namen des Zugangspunkts zu verbergen, indem die SSID-Übertragung deaktiviert wird. Dies ist zwar wirksam gegen Gelegenheitsbenutzer, aber als Sicherheitsmethode unwirksam, da die SSID als Antwort auf eine Client-SSID-Abfrage im Klartext gesendet wird. Eine andere Methode besteht darin, nur Computern mit bekannten MAC-Adressen den Beitritt zum Netzwerk zu gestatten, aber entschlossene Lauscher können in der Lage sein, dem Netzwerk beizutreten, indem sie eine autorisierte Adresse fälschen. ⓘ

Die WEP-Verschlüsselung (Wired Equivalent Privacy) wurde zum Schutz vor gelegentlichem Schnüffeln entwickelt, gilt aber nicht mehr als sicher. Tools wie AirSnort oder Aircrack-ng können WEP-Verschlüsselungsschlüssel schnell wiederherstellen. Aufgrund der Schwächen von WEP hat die Wi-Fi Alliance Wi-Fi Protected Access (WPA) entwickelt, das TKIP verwendet. WPA wurde speziell für ältere Geräte entwickelt, die in der Regel mit einem Firmware-Upgrade ausgestattet sind. Obwohl WPA sicherer als WEP ist, weist es bekannte Schwachstellen auf. ⓘ

Das sicherere WPA2 mit Advanced Encryption Standard wurde 2004 eingeführt und wird von den meisten neuen Wi-Fi-Geräten unterstützt. WPA2 ist vollständig mit WPA kompatibel. Im Jahr 2017 wurde eine Schwachstelle im WPA2-Protokoll entdeckt, die einen als KRACK bezeichneten Angriff auf die Schlüsselwiederholung ermöglicht. ⓘ

Ein Fehler in einer Funktion, die 2007 zu Wi-Fi hinzugefügt wurde, genannt Wi-Fi Protected Setup (WPS), ermöglichte es, die WPA- und WPA2-Sicherheit zu umgehen und in vielen Situationen effektiv zu brechen. Bis Ende 2011 bestand die einzige Abhilfe darin, Wi-Fi Protected Setup zu deaktivieren, was jedoch nicht immer möglich ist. ⓘ

Virtuelle private Netzwerke können verwendet werden, um die Vertraulichkeit von Daten zu verbessern, die über Wi-Fi-Netzwerke, insbesondere öffentliche Wi-Fi-Netzwerke, übertragen werden. ⓘ

Ein URI, der das WIFI-Schema verwendet, kann die SSID, den Verschlüsselungstyp, das Kennwort/die Passphrase und die Frage, ob die SSID verborgen ist oder nicht, angeben, so dass Nutzer beispielsweise Links von QR-Codes folgen können, um Netzen beizutreten, ohne die Daten manuell eingeben zu müssen. Ein MECARD-ähnliches Format wird von Android und iOS 11+ unterstützt. ⓘ

- Gemeinsames Format: WIFI:S:<SSID>;T:<WEP|WPA|blank>;P:<PASSWORT>;H:<true|false|blank>;

- Beispiel WIFI:S:MeineSSID;T:WPA;P:MeinPassW0rd;; ⓘ

Risiken für die Datensicherheit

Es hat sich gezeigt, dass der ältere drahtlose Verschlüsselungsstandard Wired Equivalent Privacy (WEP) selbst bei korrekter Konfiguration leicht zu knacken ist. Die Verschlüsselung von Wi-Fi Protected Access (WPA und WPA2), die seit 2003 in Geräten verfügbar ist, sollte dieses Problem lösen. Wi-Fi-Zugangspunkte sind in der Regel standardmäßig auf einen verschlüsselungsfreien (offenen) Modus eingestellt. Neueinsteiger profitieren von einem Gerät, das ohne Konfiguration sofort funktioniert, aber diese Voreinstellung aktiviert keine drahtlose Sicherheit und bietet einen offenen drahtlosen Zugang zu einem LAN. Um die Sicherheit zu aktivieren, muss der Benutzer das Gerät konfigurieren, in der Regel über eine grafische Software-Benutzeroberfläche (GUI). In unverschlüsselten Wi-Fi-Netzwerken können die angeschlossenen Geräte Daten (einschließlich persönlicher Informationen) überwachen und aufzeichnen. Solche Netze können nur durch andere Schutzmaßnahmen gesichert werden, z. B. durch ein VPN oder das sichere Hypertext Transfer Protocol over Transport Layer Security (HTTPS). ⓘ

Die Wi-Fi Protected Access-Verschlüsselung (WPA2) gilt als sicher, sofern eine starke Passphrase verwendet wird. Im Jahr 2018 wurde WPA3 als Ersatz für WPA2 angekündigt, um die Sicherheit zu erhöhen; es wurde am 26. Juni in Betrieb genommen. ⓘ

Huckepack

Als Piggybacking bezeichnet man den Zugriff auf eine drahtlose Internetverbindung, indem man seinen Computer in die Reichweite einer anderen drahtlosen Verbindung bringt und diesen Dienst ohne die ausdrückliche Erlaubnis oder das Wissen des Teilnehmers nutzt. ⓘ

Während der frühen Verbreitung von 802.11 wurde die Bereitstellung offener Zugangspunkte, die jeder in Reichweite nutzen konnte, gefördert, um drahtlose Gemeinschaftsnetze zu kultivieren, zumal die Menschen im Durchschnitt nur einen Bruchteil ihrer Downstream-Bandbreite zu einem bestimmten Zeitpunkt nutzen. ⓘ

Das Aufzeichnen und Kartieren von Zugangspunkten anderer Personen ist als Wardriving bekannt geworden. In der Tat werden viele Zugangspunkte absichtlich ohne aktivierte Sicherheit installiert, damit sie als kostenloser Dienst genutzt werden können. Wenn man auf diese Weise Zugang zum eigenen Internetanschluss gewährt, kann dies gegen die Nutzungsbedingungen oder den Vertrag mit dem Internetanbieter verstoßen. In den meisten Ländern werden solche Aktivitäten nicht geahndet; die Gesetzgebung und die Rechtsprechung sind jedoch weltweit sehr unterschiedlich. Ein Vorschlag, Graffiti zu hinterlassen, die verfügbare Dienste beschreiben, wurde Warchalking genannt. ⓘ

Piggybacking geschieht oft unbeabsichtigt - ein technisch nicht versierter Benutzer ändert möglicherweise nicht die Standardeinstellungen "ungesichert" für seinen Zugangspunkt, und Betriebssysteme können so konfiguriert werden, dass sie sich automatisch mit jedem verfügbaren drahtlosen Netzwerk verbinden. Ein Benutzer, der zufällig einen Laptop in der Nähe eines Zugangspunkts in Betrieb nimmt, kann feststellen, dass der Computer dem Netz beigetreten ist, ohne dass ein sichtbarer Hinweis vorliegt. Außerdem kann es vorkommen, dass ein Benutzer, der sich einem Netz anschließen will, stattdessen in einem anderen Netz landet, wenn dieses ein stärkeres Signal hat. In Verbindung mit der automatischen Erkennung anderer Netzressourcen (siehe DHCP und Zeroconf) könnte dies dazu führen, dass drahtlose Benutzer bei der Suche nach einem Ziel sensible Daten an den falschen Mittelsmann senden (siehe Man-in-the-Middle-Angriff). Ein Benutzer könnte sich beispielsweise versehentlich über ein ungesichertes Netz bei einer Website anmelden und damit die Anmeldedaten für jeden zugänglich machen, der zuhört, wenn die Website ein unsicheres Protokoll wie einfaches HTTP ohne TLS verwendet. ⓘ

Bei einem ungesicherten Zugangspunkt kann ein unbefugter Benutzer Sicherheitsinformationen (werkseitig voreingestellte Passphrase und/oder Wi-Fi Protected Setup PIN) von einem Etikett auf einem drahtlosen Zugangspunkt erhalten und diese Informationen verwenden (oder eine Verbindung über die Wi-Fi Protected Setup Drucktastenmethode herstellen), um unbefugte und/oder ungesetzliche Aktivitäten durchzuführen. ⓘ

Gesellschaftliche Aspekte

Der drahtlose Internetzugang ist in der Gesellschaft viel stärker verankert. Dadurch hat er das Funktionieren der Gesellschaft in vielerlei Hinsicht verändert. ⓘ

Einfluss auf Entwicklungsländer

Mehr als die Hälfte der Welt hat keinen Zugang zum Internet, vor allem ländliche Gebiete in Entwicklungsländern. Die in den Industrieländern eingeführte Technologie ist oft kostspielig und wenig energieeffizient. Dies hat dazu geführt, dass die Entwicklungsländer eher Low-Tech-Netze verwenden und häufig erneuerbare Energiequellen einsetzen, die ausschließlich durch Solarenergie aufrechterhalten werden können, um ein Netz zu schaffen, das gegen Störungen wie Stromausfälle resistent ist. Im Jahr 2007 wurde beispielsweise ein 450 km langes Netz zwischen Cabo Pantoja und Iquitos in Peru errichtet, bei dem die gesamte Ausrüstung ausschließlich durch Solarzellen betrieben wird. Diese Wi-Fi-Langstreckennetze haben zwei Hauptzwecke: Sie bieten der Bevölkerung in abgelegenen Dörfern einen Internetzugang und dienen der Gesundheitsversorgung abgelegener Gemeinden. Im Falle des oben genannten Beispiels verbindet es das zentrale Krankenhaus in Iquitos mit 15 medizinischen Außenstellen, die für Ferndiagnosen vorgesehen sind. ⓘ

Arbeitsgewohnheiten

Der Zugang zu Wi-Fi in öffentlichen Räumen wie Cafés oder Parks ermöglicht es den Menschen, insbesondere den Freiberuflern, aus der Ferne zu arbeiten. Während die Zugänglichkeit von Wi-Fi der wichtigste Faktor bei der Wahl eines Arbeitsortes ist (75 % der Menschen würden einen Ort mit Wi-Fi einem anderen vorziehen), beeinflussen andere Faktoren die Wahl bestimmter Hotspots. Dazu gehören die Zugänglichkeit anderer Ressourcen wie Bücher, die Lage des Arbeitsplatzes und der soziale Aspekt, andere Menschen am selben Ort zu treffen. Darüber hinaus führt die Zunahme der Menschen, die an öffentlichen Orten arbeiten, zu mehr Kunden für die lokalen Unternehmen und gibt dem Gebiet somit einen wirtschaftlichen Impuls. ⓘ

Darüber hinaus wurde in derselben Studie festgestellt, dass eine drahtlose Verbindung mehr Bewegungsfreiheit bei der Arbeit bietet. Sowohl bei der Arbeit zu Hause als auch im Büro ermöglicht sie den Wechsel zwischen verschiedenen Räumen oder Bereichen. In einigen Büros (z. B. bei Cisco in New York) haben die Mitarbeiter keine festen Schreibtische, sondern können von jedem beliebigen Büro aus arbeiten, wenn sie ihren Laptop an einen Wi-Fi-Hotspot anschließen. ⓘ

Gehäuse

Das Internet ist zu einem festen Bestandteil des Lebens geworden. 81,9 % der amerikanischen Haushalte haben einen Internetzugang. Darüber hinaus haben 89 % der amerikanischen Haushalte mit Breitbandanschluss eine Verbindung über drahtlose Technologien. 72,9 % der amerikanischen Haushalte verfügen über Wi-Fi. ⓘ

Wi-Fi-Netze haben auch die Gestaltung der Innenräume von Wohnungen und Hotels beeinflusst. So haben Architekten beispielsweise beschrieben, dass ihre Kunden nicht mehr nur einen Raum als Heimbüro haben wollten, sondern in der Nähe des Kamins arbeiten oder die Möglichkeit haben wollten, in verschiedenen Räumen zu arbeiten. Dies widerspricht den bisherigen Vorstellungen der Architekten von der Nutzung der von ihnen entworfenen Räume. Außerdem haben einige Hotels festgestellt, dass die Gäste bestimmte Zimmer bevorzugen, weil sie dort ein stärkeres Wi-Fi-Signal empfangen. ⓘ

Gesundheitliche Bedenken

Die Weltgesundheitsorganisation (WHO) sagt, dass "keine gesundheitlichen Auswirkungen der Exposition gegenüber HF-Feldern von Basisstationen und drahtlosen Netzwerken zu erwarten sind", weist aber darauf hin, dass sie die Erforschung der Auswirkungen anderer HF-Quellen fördert. (Diese Einstufung basiert auf den Risiken, die mit der Nutzung von Mobiltelefonen und nicht von Wi-Fi-Netzwerken verbunden sind, und wird verwendet, wenn "ein kausaler Zusammenhang als glaubwürdig angesehen wird, aber Zufall, Verzerrung oder Verwechslung nicht mit hinreichendem Vertrauen ausgeschlossen werden können". ⓘ

Die britische Gesundheitsbehörde Health Protection Agency berichtete 2007, dass eine einjährige Exposition gegenüber Wi-Fi zu der gleichen Strahlungsmenge führt wie ein 20-minütiges Mobiltelefonat". ⓘ

Eine Überprüfung von Studien mit 725 Personen, die eine elektromagnetische Überempfindlichkeit geltend machten, "...legt nahe, dass 'elektromagnetische Überempfindlichkeit' nicht mit dem Vorhandensein eines EMF zusammenhängt, obwohl weitere Untersuchungen zu diesem Phänomen erforderlich sind." ⓘ

Alternativen

Mehrere andere drahtlose Technologien bieten Alternativen zu Wi-Fi für verschiedene Anwendungsfälle:

- Bluetooth, ein Kurzstreckennetz

- Bluetooth Low Energy, eine stromsparende Variante von Bluetooth

- Zigbee, ein Kurzstrecken-Kommunikationsprotokoll mit geringem Stromverbrauch und niedriger Datenrate

- Zellulare Netzwerke, die von Smartphones genutzt werden

- WiMax, für die Bereitstellung von drahtlosen Internetverbindungen mit großer Reichweite

- LoRa, für drahtlose Verbindungen mit großer Reichweite und niedriger Datenrate ⓘ

Einige Alternativen sind "keine neuen Kabel", d. h. die Wiederverwendung vorhandener Kabel:

- G.hn, bei dem die vorhandene Hausverkabelung, wie Telefon- und Stromleitungen, genutzt wird ⓘ

Verschiedene kabelgebundene Technologien für Computernetzwerke, die praktikable Alternativen zu Wi-Fi bieten:

- Ethernet über verdrillte Zweidrahtleitungen ⓘ